Обнаруженные «Доктор Веб» приложения из Google Play содержат троянский плагин

Горячая лента угроз | «Горячие» новости | О мобильных угрозах | Все новости | О вирусах

23 июня 2016 года

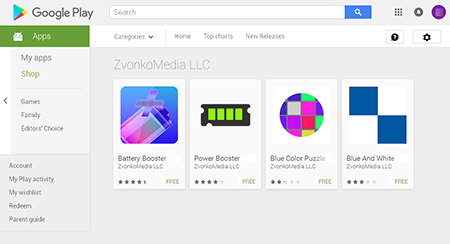

Троянец Android.Valeriy.1.origin представляет собой вредоносный плагин, который вирусописатели встроили в безобидное ПО. Он распространяется разработчиками ZvonkoMedia LLC, Danil Prokhorov, а также horshaom в шести приложениях, доступных в Google Play:

- Battery Booster;

- Power Booster;

- Blue Color Puzzle;

- Blue And White;

- Battery Checker;

- Hard Jump - Reborn 3D.

Все они являются играми и сервисными утилитами, и к настоящему моменту в общей сложности из каталога их загрузило более 15 500 пользователей. В то же время управляющий сервер троянца, к которому получили доступ специалисты компании «Доктор Веб», содержит сведения о более чем 55 000 уникальных установках. Вирусные аналитики «Доктор Веб» передали в компанию Google информацию о программах, скрывающих в себе Android.Valeriy.1.origin, однако на момент выхода новости они все еще присутствовали в каталоге.

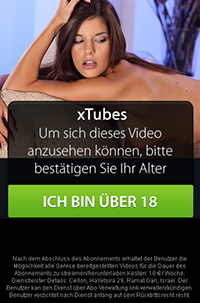

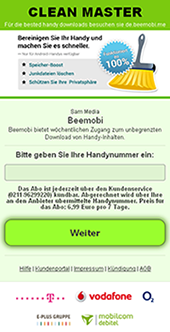

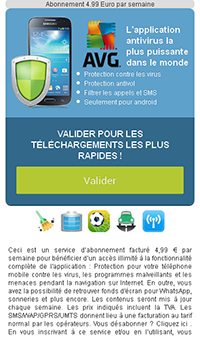

После запуска игр и приложений, в которых находится Android.Valeriy.1.origin, вредоносный модуль соединяется с управляющим сервером и получает от него задание, содержащее специально сформированную ссылку. Троянец автоматически переходит по указанной ссылке, которая ведет на промежуточный веб-сайт, и тот, в зависимости от различных параметров, передает вредоносному приложению конечный URL. В большинстве случаев этот URL ведет на сомнительные веб-порталы, основная задача которых – получить номер мобильного телефона потенциальных жертв и подписать их на услугу, за использование которой ежедневно будет взиматься плата. Среди рекламируемых троянцем сервисов может встретиться, например, предложение посмотреть материалы эротического характера, а также скачать популярное ПО, которое на самом деле является бесплатным и доступно для загрузки в каталоге Google Play. Несмотря на то, что информация о факте подписки и ее стоимости указана на загружаемых страницах, многие пользователи могут ее просто не заметить и указать свой номер телефона.

Android.Valeriy.1.origin автоматически открывает в окне WebView один из таких сайтов и выводит его на экран в виде рекламного баннера. Одновременно с получением соответствующего задания Android.Valeriy.1.origin начинает отслеживать все входящие СМС. После того как жертва указывает номер телефона, ей поступает код подтверждения подписки на платный сервис. Однако Android.Valeriy.1.origin перехватывает и блокирует эти сообщения, тем самым лишая пользователя информации о том, что он согласился с условиями предоставления дорогостоящей услуги. В результате с мобильных счетов жертв, попавших на уловку злоумышленников и фактически согласившихся с условиями предоставления сервиса, каждый день будет списываться определенная плата.

Троянец может также скачивать и различные программы, в том числе вредоносные. Например, среди них вирусные аналитики «Доктор Веб» обнаружили троянца-загрузчика Android.DownLoader.355.origin. Кроме того, в задании от управляющего сервера Android.Valeriy.1.origin способен получать различные JavaScript-сценарии, которые также выполняются через WebView. Этот функционал может использоваться для незаметных нажатий на интерактивные элементы, рекламные баннеры и ссылки на загружаемых веб-страницах. Например, для автоматического подтверждения введенного пользователем номера телефона, а также с целью накрутки всевозможных счетчиков.

Для защиты от мошеннических действий со стороны злоумышленников специалисты компании «Доктор Веб» советуют пользователям Android-смартфонов и планшетов внимательно читать информацию во всплывающих окнах и уведомлениях, а также рекомендуют не вводить номер мобильного телефона в сомнительные экранные формы.

Большинство приложений, содержащих троянца Android.Valeriy.1.origin, защищено упаковщиком, который осложняет их анализ, однако антивирусные продукты Dr.Web для Android могут детектировать такие программы как Android.Valeriy.1 или Android.Packed.1. Все они успешно обнаруживаются и удаляются с мобильных устройств, поэтому для наших пользователей этот троянец опасности не представляет.