Trojan.Triosir.1 — очередной рекламный троянец

Горячая лента угроз | «Горячие» новости | Все новости | О вирусах

10 февраля 2014 года

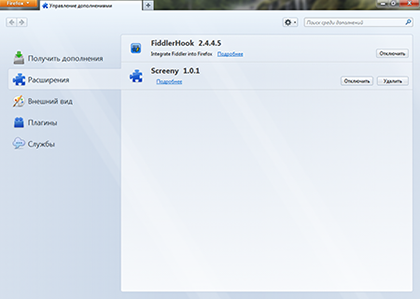

Trojan.Triosir.1 распространяется с использованием ресурсов партнерской программы Installmonster вместе с различными приложениями и использует для своей установки инсталлятор Amonetize (amonetize.com). Функционал Trojan.Triosir.1 в целом схож с возможностями троянца Trojan.Zadved.1, о котором компания «Доктор Веб» уже рассказывала в одной из своих публикаций. Основное назначение Trojan.Triosir.1 — подмена содержимого просматриваемых пользователем веб-страниц посредством технологии веб-инжектов, при этом демонстрируемая троянцем реклама включает ссылки на различные мошеннические ресурсы. Основные модули троянца реализованы в виде плагинов (надстроек) к популярным браузерам. В частности, Trojan.Triosir.1 распространяется вместе с приложением для создания снимков экрана Screeny, устанавливающим в процессе своей инсталляции одноименный плагин для браузеров Mozilla Firefox, Chrome и Opera, который остается в системе даже после удаления основного приложения.

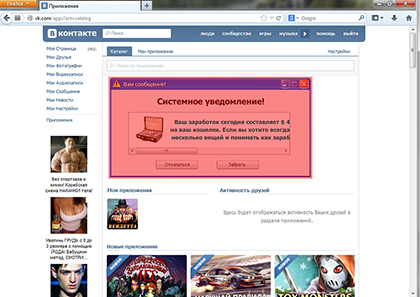

Установленные в инфицированной системе плагины выполняют закачку основного файла вредоносного сценария с удаленного сервера. Данный сценарий, предназначенный для подмены рекламных модулей и встраивания в веб-страницы посторонней рекламы, начинает работать не сразу, а «выжидает» некоторое время, чтобы усыпить бдительность пользователя. При этом в его структуре прописаны специальные алгоритмы внедрения рекламы в страницы некоторых наиболее популярных интернет-ресурсов, например, социальной сети «ВКонтакте», «Одноклассники» и др. Вредоносный скрипт обладает достаточно продвинутым функционалом: например, он умеет получать информацию о поле и дате рождения пользователя из его профиля в социальной сети.

Среди рекламируемых троянцем ресурсов преобладают мошеннические сайты, подписывающие пользователя на различные услуги путем отправки на указанный им номер мобильного телефона СМС-сообщения с кодом подтверждения.

Помимо наиболее популярных и посещаемых сайтов, Trojan.Triosir.1 умеет подменять рекламу и на веб-страницах, не входящих в «привилегированный список». При этом троянец обладает специальной функцией распознавания «плохих» с точки зрения рекламодателей сайтов с использованием специального фильтра ключевых слов — на таких ресурсах реклама не подменяется. Кроме того, Trojan.Triosir.1 специально ищет на веб-страницах и заменяет своими модулями рекламу нескольких партнерских сетей, среди которых — lcads.ru, marketgid.com, visitweb.com, luxup.ru, pcads.ru, gredinatib.info, fulldl.net, adcash.com, tbn.ru, и некоторые другие. Также в коде троянца предусмотрен набор правил, позволяющих «прятать» некоторые элементы на сайтах my.mail.ru, fotostrana.ru, loveplanet.ru, kinopoisk.ru, mamba.ru, go.mail.ru, love.mail.ru, auto.ru, otvet.mail.ru, sprashivai.ru и avito.ru.

Имеются основания полагать, что к созданию и распространению троянца причастна новосибирская компания Trioris, работающая по следующей схеме монетизации: компания отыскивает какое-либо приложение, договаривается с его разработчиками и, добавив в состав программы дополнительные плагины, занимается ее распространением, либо заключает договор дистрибуции с третьей стороной — например, компанией Amonetize, распространяющей Trojan.Triosir.1 с использованием возможностей партнерской программы Installmonster.

Сигнатура Trojan.Triosir.1 добавлена в вирусные базы Dr.Web и потому эта вредоносная программа не представляет серьезной опасности для пользователей антивирусных продуктов производства компании «Доктор Веб».