Обнаруженный «Доктор Веб» Android-троянец может сам покупать программы в Google Play

Горячая лента угроз | «Горячие» новости | О мобильных угрозах | Все новости | О вирусах

4 августа 2016 года

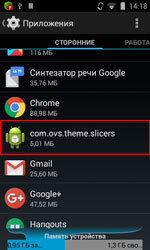

Троянец, добавленный в вирусные базы Dr.Web как Android.Slicer.1.origin, устанавливается на мобильные устройства другими вредоносными приложениями. Он обладает характерными для популярных сервисных утилит и программ-оптимизаторов функциями. В частности, Android.Slicer.1.origin может показывать информацию об использовании оперативной памяти и «очищать» ее, завершая работу активных процессов, а также позволяет включать и отключать беспроводные модули Wi-Fi и Bluetooth. Вместе с тем это приложение не имеет собственного ярлыка в графической оболочке операционной системы, и пользователь не может запустить его самостоятельно.

Несмотря на то, что у этой программы есть относительно полезные функции, ее основное предназначение – показ навязчивой рекламы. Через некоторое время после запуска, а также при включении или отключении экрана и Wi-Fi-модуля Android.Slicer.1.origin передает на управляющий сервер информацию об IMEI-идентификаторе зараженного смартфона или планшета, MAC-адресе Wi-Fi-адаптера, наименовании производителя мобильного устройства и версии операционной системы. В ответ вредоносное приложение получает задания, необходимые для показа рекламы, а именно:

- добавить ярлык на домашний экран ОС;

- показать рекламный баннер;

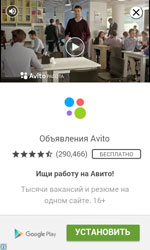

- открыть ссылку в браузере или в каталоге Google Play.

При этом в определенных случаях Android.Slicer.1.origin способен не просто открывать заданные разделы каталога Google Play, рекламируя программы, но и самостоятельно устанавливать соответствующие приложения, в том числе и платные. В этом ему «помогает» другой троянец, представляющий аналог утилиты su для работы с root-привилегиями и детектируемый Dr.Web как Android.Rootkit.40. Если эта вредоносная программа присутствует в системном разделе /system/bin, Android.Slicer.1.origin может автоматически покупать и загружать программы из Google Play.

Для этого Android.Slicer.1.origin открывает раздел приложения в каталоге и с использованием Android.Rootkit.40 от имени root запускает стандартную системную утилиту uiautomator. С ее помощью троянец получает информацию обо всех окнах и элементах управления, видимых на экране в данный момент. Затем Android.Slicer.1.origin ищет сведения о кнопках с идентификатором com.android.vending:id/buy_button (кнопки «Купить» и «Установить») и com.android.vending:id/continue_button (кнопка «Продолжить»), находит координаты середины соответствующих кнопок и нажимает на них, пока элементы управления с необходимыми идентификаторами присутствуют на экране. Таким образом, Android.Slicer.1.origin может автоматически покупать платные, а также загружать бесплатные версии заданных злоумышленниками приложений без ведома пользователя.

Вместе с тем возможности для незаметных покупок и установок ПО из Google Play у троянца ограничены. Во-первых, идентификаторы кнопок, которые использует Android.Slicer.1.origin, представлены в ОС Android версии 4.3 и выше. Во-вторых, вредоносная программа Android.Rootkit.40, используемая троянцем, не может работать на устройствах с активным SELinux, т. е. в ОС Android версии 4.4 и выше. Таким образом, Android.Slicer.1.origin может самостоятельно приобретать и устанавливать программы из Google Play лишь на устройствах, работающих под управлением Android 4.3.

Троянец Android.Slicer.1.origin успешно детектируется и удаляется антивирусными продуктами Dr.Web для Android, поэтому не представляет опасности для наших пользователей.