Уязвимости в Log4j 2 угрожают пользователям

Горячая лента угроз | «Горячие» новости | Все новости

27 декабря 2021

Наиболее критическая уязвимость Log4Shell (CVE-2021-44228) основана на том, что при логировании библиотекой Log4j 2 сообщений, сформированных особым образом, происходит обращение к контролируемому злоумышленниками серверу с последующим выполнением кода.

Киберпреступники распространяют через уязвимости майнеры — вредоносные программы для добычи криптовалюты, — бэкдоры для получения удаленного доступа к устройству, а также DDoS-трояны, позволяющие совершать DDoS-атаки.

Мы фиксируем атаки с использованием эксплойтов под указанные уязвимости на одном из наших «ханипотов» (от англ. honeypot, «горшочек с медом») — специальном сервере, используемом специалистами «Доктор Веб» в качестве приманки для злоумышленников. Наибольшая активность угрозы пришлась на период с 17 по 20 декабря, но атаки продолжаются и по сей день.

| День | Количество атак |

|---|---|

| 10 декабря | 7 |

| 11 декабря | 20 |

| 12 декабря | 25 |

| 13 декабря | 15 |

| 14 декабря | 32 |

| 15 декабря | 21 |

| 16 декабря | 24 |

| 17 декабря | 47 |

| 18 декабря | 51 |

| 19 декабря | 33 |

| 20 декабря | 32 |

| 21 декабря | 14 |

| 22 декабря | 35 |

| 23 декабря | 36 |

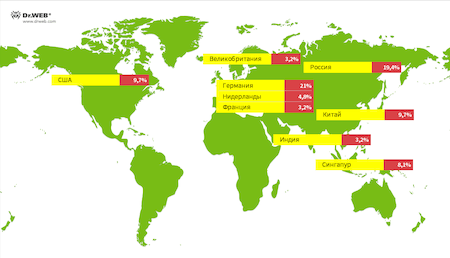

Атаки производятся с 72 различных IP-адресов. Если говорить о распределении по странам, то наибольшее количество атак совершено с немецких IP-адресов — 21%. Дальше в списке с небольшим отставанием идут IP-адреса из России — 19,4%. Ну а замыкают тройку лидеров американские и китайские IP-адреса — по 9,7%.

Некоторые проекты напрямую зависят от Log4j 2, другие же имеют одну или несколько неявных зависимостей. Так или иначе, уязвимости влияют на работоспособность множества проектов по всему миру. Нужно внимательно следить за выпуском обновлений ПО, которое использует библиотеку Log4j 2, и своевременно их устанавливать.

Также не забывайте регулярно обновлять Dr.Web — наши продукты успешно детектируют полезную нагрузку вредоносного ПО, проникающего на устройства через уязвимости Log4j 2.