Новый бэкдор угрожает пользователям Mac OS

Горячая лента угроз

3 октября 2011 года

BackDoor.Flashback стал четвертым известным бэкдором для операционной системы Mac OS. Однако в отличие от своих предшественников, таких как, например, BackDoor.Olyx, данный образец обладает чрезвычайно развитым функционалом и сложной архитектурой. Кроме того, это первое в своем роде вредоносное приложение данного типа для Mac OS, получившее широкое распространение и реализующее хорошо продуманную схему по распространению и поддержанию «живучести» ботов.

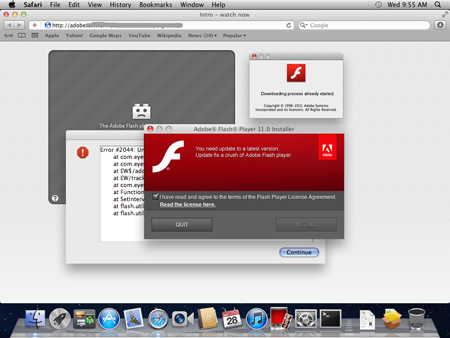

Установщик BackDoor.Flashback маскируется под инсталлятор проигрывателя Adobe Flash Player. При посещении пользователем распространяющего вредоносное ПО сайта на экране его компьютера возникает сообщение об ошибке проигрывателя Adobe Flash, после чего пользователю предлагается обновить версию.

Если он соглашается выполнить это обновление, осуществляется цепочка редиректов, которая завершается предложением загрузить и установить архив, содержащий файл с именем FlashPlayer-11-macos.pkg (этот архив загружается только в том случае, если клиентская операционная система — Mac OS X Lion). Затем начинается процесс инсталляции «проигрывателя», по завершении которого пакет удаляется, а в папку /Library/Preferences/ устанавливается основной компонент Preferences.dylib, реализующий в системе функции бэкдора и способный выполнять команды, поступающие от многочисленных удаленных командных центров.

Следует также отметить, что в бэкдоре предусмотрено получение дополнительных команд из сообщений на сервере mobile.twitter.com.

Основная вредоносная библиотека Preferences.dylib прекращает свою работу, если в операционной системе имеется один из перечисленных ниже файлов:

/Library/Little Snitch/lsd

/Applications/VirusBarrier X6.app/Contents/MacOS/VirusBarrier X6

/Applications/iAntiVirus/iAntiVirus.app/Contents/MacOS/iAntiVirus

/Applications/avast!.app/Contents/MacOS/avast!

/Applications/ClamXav.app/Contents/MacOS/ClamXav

/Applications/HTTPScoop.app/Contents/MacOS/HTTPScoop

/Applications/Packet Peeper.app/Contents/MacOS/Packet Peeper.app

Основное функциональное назначение Preferences.dylib кроется в выполнении различных директив, поступающих из удаленного командного центра или содержащихся в конфигурационном файле (например, такой команды, как интегрирование в просматриваемые пользователем веб-страницы кода на языке JavaScript). Однако библиотека позволяет выполнять и любые стандартные команды shell.

Во избежание заражения вредоносной программой BackDoor.Flashback пользователям операционной системы Mac OS X рекомендуется загружать обновления проигрывателя Flash только с официального сайта Adobe и отключить функцию автоматического открытия сохраненных файлов после их загрузки в настройках браузера. Сигнатура данной угрозы уже добавлена в вирусные базы Антивируса Dr.Web для Mac OS X.