Обзор вирусной обстановки за январь 2009 года от компании «Доктор Веб»

Вирусные обзоры | Все новости | О вирусах

1 февраля 2009 года

Компания «Доктор Веб» представляет обзор вирусной активности в январе 2009 года. Январь выдался относительно спокойным, если не считать эпидемию сетевого червя Win32.HLLW.Shadow.based. Заметных массовых рассылок почтовых сообщений, содержащих вредоносные вложения или ссылки на сайты, содержащие вредоносное ПО, замечено не было. Тем не менее, продолжают проявляться отдельные случаи SMS-мошенничества, фишинга, появляются новые лже-антивирусы и троянцы, превращающие компьютеры пользователя в участников гигантских мировых бот-сетей.

Win32.HLLW.Shadow.based (Net-Worm.Win32.Kido, W32.Downadup, Worm:Win32/Conficker)

В январе компания «Доктор Веб» в новостях сообщала о широком распространении полиморфного сетевого червя Win32.HLLW.Shadow.based. Этот вирус в очередной раз напомнил, что установка актуальных обновлений на используемую операционную систему и другое используемое программное обеспечение является необходимым минимумом для организации защиты информации. Также пользователям рекомендуется отключить автоматический запуск программ со съёмных дисков, т.к. Win32.HLLW.Shadow.based для распространения использует и этот популярный способ, эксплуатируемый в настоящее время многими вредоносными программами. Как ни странно, но от эпидемии Win32.HLLW.Shadow.based есть и польза – она может научить пользователей использовать достаточно сложные пароли, т.к. вирус пытается подобрать пароль к учётной записи администратора компьютера при распространении по сети.

Вирусные аналитики компании «Доктор Веб» на протяжении всего января оперативно вносили в вирусную базу записи, содержащие процедуры лечения системы от новых модификаций Win32.HLLW.Shadow.based. Соответственно, если существует подозрение на заражение компьютера этим вирусом, то его можно вылечить, просканировав с помощью антивирусной утилиты Dr.Web CureIt!, предварительно установив на компьютер актуальные обновления используемой версии Windows, предварительно отключив компьютер от локальной сети и Интернета. Компьютеры, на которых установлен Dr.Web для Windows при постоянном обновлении вирусных баз с рекомендуемой частотой, защищены от попыток Win32.HLLW.Shadow.based установиться в системе.

«Электронные открытки»

Злоумышленники продолжают использовать метод распространения вредоносных программ под видом электронных открыток. Данный метод уже стал классическим, но продолжает оставаться одним из самых актуальных. Так, в декабре 2008 - январе 2009 основной темой таких «открыток» (которые на самом деле представляют из себя подчас весьма опасные вредоносные программы) были новогодние и рождественские праздники. В конце января начали появляться сайты, на которых якобы расположены так называемые «валентинки». Таким образом, например, распространяется вредоносная программа, которую Dr.Web определяет как различные модификации Trojan.Spambot. Данная вредоносная программа известна также под именем Waledac. Заражённые компьютеры становятся участниками очередной создаваемой бот-сети.

SMS-мошенничество

Кибер-преступники не оставляют желания получить свой теневой доход со счетов мобильных телефонов. В дело идут как методы социальной инженерии, так и использование различных вредоносных программ. Одни из них шифруют документы пользователя и требуют выкуп для расшифровки. Другие устанавливаются в качестве плагина в браузере и требуют выкуп за удаление. Третьи требуют SMS за якобы активацию пиратской копии Windows. В последнее время появился новый способ получения денег за платные SMS-сообщения, который стремительно набирает популярность. Связан он с завлечением пользователя различными способами на заранее подготовленный сайт, откуда он должен скачать программу и установить к себе в телефон. Вместо (или, реже, помимо) заявленной функциональности программа начинает несанкционированную отправку платных SMS-сообщений. Вот один из примеров сообщений, которое рассылалось посредством одной из сетей обмена мгновенными сообщениями:

Пусть это будет для тебя сюрпризом! От кого этот сюрприз ты узнаешь чуть позже )) стараниям моим не было предела и у меня вроде получилось! Я дарю тебе свое творение скачай себе на телефон и установи как заставку тогда я буду знать что ты любишь меня! Люблю тебя [ссылка на вредоносный сайт] скачай и установи себе на телефон в знак моей любви.

Предлагаемая для установки программа является вредоносной и определяется Dr.Web как Java.SMSSend.19.

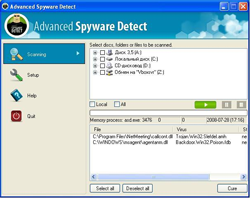

Лже-антивирусы

Остаётся популярной тема вымогания денег за программы, которые выдают себя за антивирусы. При этом даже если формально такие программы не производят вредоносных действий, направленных на используемую на компьютере систему, они всё равно являются вредоносными, т.к. в данном случае мы имеем дело с мошенничеством — с пользователя берутся деньги за программу-пустышку, не имеющую к антивирусам никакого отношения. Так, в январе был замечен сайт, на котором предлагалось «проверить» компьютер на вирусы.

Абсолютно все компьютеры по результатам работы этого «онлайн-сканера» оказываются заражёнными. После этого предлагается скачать якобы антивирусную программу, которая определяется Dr.Web как Trojan.Fakealert.3914.

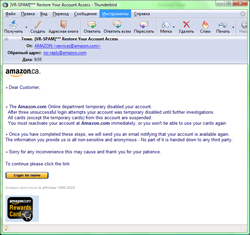

Фишинг

Общее количество фишинговых сообщений в январе снизилось. Основными целями для злоумышленников, использующих этот тип мошенничества, в прошедшем месяце стали пользователи интернтет-магазина amazon.ca и платёжной системы PayPal.

|

|

Вредоносные файлы, обнаруженные в январе в почтовом трафике

| 01.01.2009 00:00 - 01.02.2009 00:00 | ||

| 1 | Win32.Virut | 14723 (18.70%) |

| 2 | Win32.HLLM.MyDoom.based | 13479 (17.12%) |

| 3 | Trojan.MulDrop.18280 | 6235 (7.92%) |

| 4 | Trojan.MulDrop.13408 | 4594 (5.84%) |

| 5 | Trojan.MulDrop.16727 | 4357 (5.53%) |

| 6 | Win32.HLLM.Alaxala | 4022 (5.11%) |

| 7 | Win32.Sector.12 | 2686 (3.41%) |

| 8 | Win32.HLLM.Beagle | 2141 (2.72%) |

| 9 | Win32.HLLM.Netsky.35328 | 1944 (2.47%) |

| 10 | Win32.HLLM.Netsky | 1698 (2.16%) |

| 11 | Trojan.Click.22109 | 1570 (1.99%) |

| 12 | Win32.HLLM.Mailbot | 1498 (1.90%) |

| 13 | Win32.HLLW.Shadow.3 | 1405 (1.78%) |

| 14 | Win32.HLLM.Perf | 1353 (1.72%) |

| 15 | Trojan.MulDrop.19648 | 1252 (1.59%) |

| 16 | Win32.HLLM.MyDoom.33 | 1182 (1.50%) |

| 17 | Win32.Virut.5 | 968 (1.23%) |

| 18 | Win32.IRC.Bot.based | 769 (0.98%) |

| 19 | W97M.Thus | 687 (0.87%) |

| 20 | BackDoor.Dosia.72 | 619 (0.79%) |

| Всего проверено: | 321,156,519 |

| Инфицировано: | 78,718 (0.02%) |

Вредоносные файлы, обнаруженные в январе на компьютерах пользователей

| 01.01.2009 00:00 - 01.02.2009 00:00 | ||

| 1 | Win32.HLLW.Gavir.ini | 2451656 (19.14%) |

| 2 | DDoS.Kardraw | 2058062 (16.06%) |

| 3 | Win32.HLLM.Generic.440 | 714503 (5.58%) |

| 4 | VBS.Generic.548 | 453207 (3.54%) |

| 5 | Win32.Virut.5 | 435746 (3.40%) |

| 6 | Win32.Alman | 358676 (2.80%) |

| 7 | Trojan.Recycle | 349560 (2.73%) |

| 8 | Trojan.Starter.881 | 303349 (2.37%) |

| 9 | Win32.Sector.16 | 210250 (1.64%) |

| 10 | Win32.HLLW.Shadow.based | 209118 (1.63%) |

| 11 | Win32.HLLM.Lovgate.2 | 188398 (1.47%) |

| 12 | Win32.HLLP.Neshta | 174684 (1.36%) |

| 13 | Win32.HLLP.Jeefo.36352 | 169943 (1.33%) |

| 14 | Win32.HLLW.Autoruner.2536 | 159100 (1.24%) |

| 15 | VBS.PackFor | 138289 (1.08%) |

| 16 | Win32.Sector.12 | 128054 (1.00%) |

| 17 | Win32.HLLW.Autoruner.5555 | 127353 (0.99%) |

| 18 | Win32.Sector.5 | 123027 (0.96%) |

| 19 | Trojan.DownLoader.42350 | 119657 (0.93%) |

| 20 | Win32.HLLM.Perf | 88711 (0.69%) |

| Всего проверено: | 70,489,000,159 |

| Инфицировано: | 12,811,152 (0.02%) |