Новый троянец крадет пароли FTP-клиентов и участвует в DDoS-атаках

Горячая лента угроз | Все новости | О вирусах

20 августа 2012 года

Как и его предшественники, BackDoor.IRC.Codex.1 использует для координации своих действий технологию IRC (Internet Relay Chat) — протокол, предназначенный для обмена сообщениями в режиме реального времени. Запустившись на компьютере жертвы, троянец ищет в памяти и удаляет процесс командного интерпретатора Windows (cmd.exe), после чего сохраняет свою копию в одной из папок и модифицирует реестр Windows, прописывая путь к месту расположения исполняемого файла в ветвь, отвечающую за автоматическую загрузку приложений. При этом BackDoor.IRC.Codex.1 постоянно следит за состоянием этой ветви реестра и восстанавливает необходимые значения в случае их удаления.

После запуска BackDoor.IRC.Codex.1 выполняет ряд манипуляций, направленных на противодействие анализу этой вредоносной программы: троянец ищет в памяти инфицированного компьютера процессы некоторых отладчиков, а также определяет, не запущен ли он в виртуальной машине. Также троянец проверяет наличие себя в операционной системе, сравнивая папку, из которой он был запущен, с директорией, в которую он сохраняет собственную копию. Затем BackDoor.IRC.Codex.1 встраивает собственную процедуру во все активные процессы, а также запускает ее в виде отдельного потока в собственном процессе.

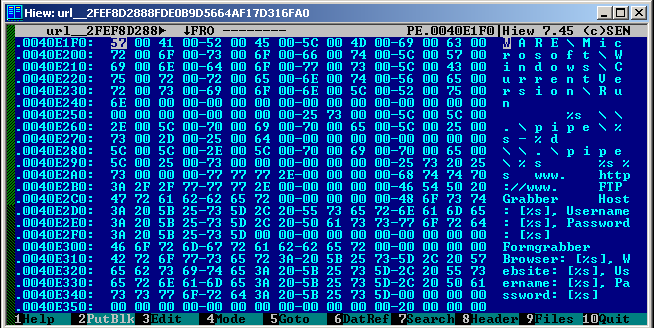

Эта вредоносная программа обладает достаточно развитым функционалом: она способна загружать с удаленного сервера и запускать на инфицированном компьютере различные приложения, принимать участие в DDoS-атаках, передавать злоумышленникам информацию, вводимую пользователем в веб-формы, и красть пароли от популярных FTP-клиентов. Троянец не представляет серьезной угрозы для пользователей антивирусных решений производства компании «Доктор Веб», поскольку сигнатура BackDoor.IRC.Codex.1 добавлена в антивирусные базы, а сама вредоносная программа успешно определяется и удаляется ПО Dr.Web.