5 сентября 2012 года

С целью распространения вредоносных программ злоумышленники использовали взломанные веб-сайты, на которых, в частности, модифицировалось содержимое файла .htaccess. В момент обращения к веб-сайту, содержащему внедренный злоумышленниками вредоносный скрипт, выполняется цепочка перенаправлений, адрес конечного узла в которой зависит от установленной на компьютере пользователя операционной системы. Пользователи ОС Windows перенаправлялись на веб-страницу, содержащую вызовы различных эксплойтов. Примечательно, что адреса серверов, на которые перебрасывались пользователи, генерируются динамически и меняются каждый час.

Загружаемые в браузер пользователя веб-страницы эксплуатировали сразу две уязвимости: CVE-2012-1723 и CVE-2012-4681. Используемый злоумышленниками эксплойт зависит от версии Java Runtime: для версий 7.05 и 7.06 обход безопасности происходил с использованием уязвимости CVE-2012-4681.

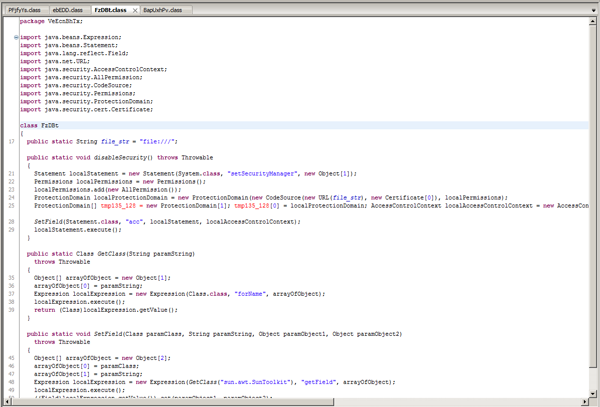

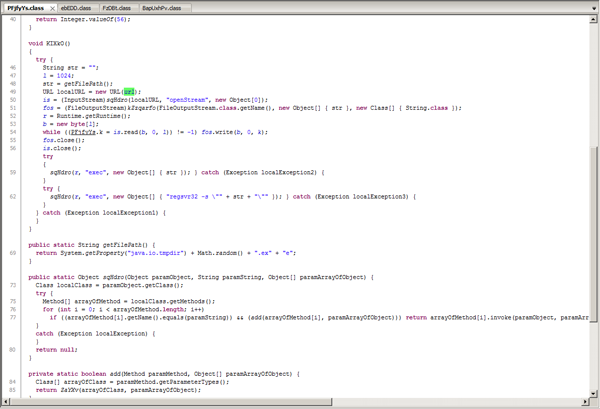

В случае если применение уязвимости завершилось успехом, Java-апплет расшифровывает файл class, основное предназначение которого — загрузка и запуск исполняемых файлов. Таким образом злоумышленники распространяли троянскую программу Trojan.Rodricter.21.

Троянец Trojan.Rodricter.21 использует руткит-технологии и состоит из нескольких компонентов. Так, запустившись на инфицированном компьютере, дроппер этой вредоносной программы проверяет наличие в системе антивирусного ПО и отладчиков, после чего пытается повысить свои привилегии: для этого, в частности, могут использоваться уязвимости ОС. На компьютерах, использующих контроль учетных записей пользователей, троянец отключает UAC. Дальнейший алгоритм действий Trojan.Rodricter.21 зависит от того, какие права он имеет в зараженной системе. Троянец сохраняет на диск основной компонент и, если у него достаточно для этого привилегий, инфицирует один из стандартных драйверов Windows с целью скрытия основного модуля в зараженной системе. Таким образом, Trojan.Rodricter.21 вполне можно отнести к категории троянцев-руткитов. Помимо прочего, эта вредоносная программа умеет изменять настройки браузеров Microsoft Internet Explorer и Mozilla Firefox, например, в последнем троянец устанавливает в папку \searchplugins\ дополнительный плагин-поисковик, а также подменяет User-Agent и настройки поисковой системы по умолчанию. В результате отправляемые пользователем поисковые запросы имеют вид http://findgala.com/?&uid=%d&&q={поисковый запрос}, где %d — уникальный идентификатор троянца. Также Trojan.Rodricter.21 модифицирует содержимое файла hosts, прописывая туда адреса принадлежащих злоумышленникам веб-сайтов.

Основной модуль Trojan.Rodricter.21 сохраняется в виде исполняемого файла во временной папке, он предназначен для подмены пользовательского трафика и внедрения в него произвольного содержимого.

Сигнатура данной угрозы добавлена в базы антивирусного ПО Dr.Web, а механизм лечения заражения — в состав лечащей утилиты Dr.Web CureIt! Специалисты компании «Доктор Веб» настоятельно рекомендуют пользователям установить актуальные обновления безопасности, и в первую очередь — обновления Java Runtime Environment.

![[VK]](http://st.drweb.com/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.com/static/new-www/social/no_radius/facebook.png)

Нам важно Ваше мнение

Комментарии размещаются после проверки модератором. Чтобы задать вопрос по новости администрации сайта, укажите в начале своего комментария @admin. Если ваш вопрос к автору одного из комментариев — поставьте перед его именем @

Другие комментарии