В каталоге Google Play обнаружены 28 приложений, распространяющих Android-троянцев

Горячая лента угроз | «Горячие» новости | О мобильных угрозах | Все новости | О вирусах

23 апреля 2013 года

Реклама в Android-приложениях уже давно и успешно применяется различными разработчиками для монетизации своих трудов: это легальный и весьма удобный способ окупить затраченные на создание программ средства и время. Тем не менее, предприимчивые киберпреступники еще в 2011 году решили использовать в своих целях возможности рекламных сетей для мобильных устройств, а именно распространять с их помощью троянские программы. До сих пор наиболее популярными среди них являются троянцы семейства Android.SmsSend, предназначенные для отправки дорогостоящих СМС-сообщений и подписки пользователей на платные контент-услуги. Об одном из таких инцидентов компания «Доктор Веб» сообщала совсем недавно. Кроме того, в последнее время расширяется список вредоносных программ, распространяемых таким образом.

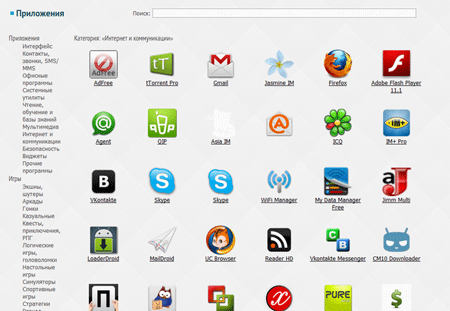

Несмотря на то, что существующие рекламные сети для мобильных Android-устройств, такие как Google AdMob, Airpush, Startapp и пр., вполне успешно удовлетворяют потребности мошенников, последние решили пойти дальше и создали себе в помощь собственную рекламную платформу. На первый взгляд она ничем не отличается от остальных, представленных на рынке: сеть предлагает Android-разработчикам весьма заманчивые условия использования рекламного API, обещая высокий и стабильный доход, а также удобство управления и контроля учетных записей. Не удивительно, что некоторые разработчики приложений серьезно заинтересовались новой платформой.

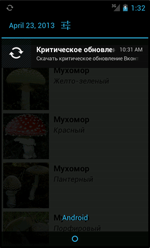

Как и во многих других Adware-модулях, для отображения рекламных сообщений в этом рекламном API используется push-метод, когда в панель состояния мобильного Android-устройства выводится то или иное информационное уведомление. Однако помимо заявленных функций данная платформа содержит ряд скрытых возможностей.

Так, в push-уведомлениях от мошеннической рекламной сети может демонстрироваться информация о необходимости установки важного обновления для тех или иных приложений. В случае если ничего не подозревающий пользователь соглашается на установку такого «обновления», рекламный модуль выполняет загрузку некоего apk-пакета и помещает его на карту памяти в каталог загрузок /mnt/sdcard/download. Этот модуль может также создать на главном экране мобильного устройства ярлык, связанный с только что загруженным ПО, и в дальнейшем при нажатии пользователя на этот ярлык будет инициирован процесс установки соответствующей ему программы.

Проведенное специалистами компании «Доктор Веб» исследование показало, что загружаемые таким образом apk-файлы являются представителями семейства троянских программ Android.SmsSend. Дальнейший анализ позволил выявить источник, откуда происходила загрузка данных троянцев: им оказались сервера, на IP-адресах которых зарегистрированы различные поддельные каталоги приложений. В частности, в трех проанализированных приложениях мошенническая рекламная платформа использует связь с управляющим сервером по адресу 188.130.xxx.xx, а в остальных двадцати пяти – связь осуществляется через управляющий сервер с адресом 91.226.xxx.xx. Данные адреса еще несколько дней назад были оперативно внесены в модуль Родительского контроля антивируса Dr.Web и успешно им блокируются.

Ниже представлен полный список команд с управляющих серверов, которые может принимать и выполнять вредоносная рекламная платформа:

- news – показать push-уведомление

- showpage – открыть веб-страницу в браузере

- install – скачать и установить apk

- showinstall – показать push-уведомление с установкой apk

- iconpage – создать ярлык на веб-страницу

- iconinstall – создать ярлык на загруженный apk

- newdomen – сменить адрес управляющего сервера

- seconddomen – запасной адрес сервера

- stop – прекратить обращаться к серверу

- testpost – посылает запрос повторно

- ok – ничего не делать

Помимо выполнения данных команд, мошеннический модуль способен также собирать и отправлять на командный сервер следующую информацию: imei мобильного устройства, код оператора и номер imsi сотового телефона.

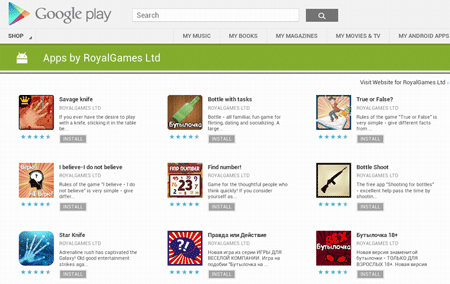

Особая опасность этого рекламного API заключается в том, что содержащие его приложения были обнаружены в официальном каталоге Google Play, который де-факто считается наиболее безопасным источником Android-программ. Из-за того, что многие пользователи привыкли доверять безопасности Google Play, число установок пораженных данным рекламным модулем программ весьма велико. Из-за ограничений, накладываемых компанией Google на статистическую информацию о числе загрузок приложений из ее каталога, нельзя с абсолютной точностью назвать общее число потенциальных жертв, однако на основании имеющихся в распоряжении специалистов «Доктор Веб» сведений справедливо утверждать, что возможное число пострадавших может достигать более чем 5,3 миллиона пользователей. Это крупнейший и наиболее массовый со времен ввода антивирусной системы Google Bouncer случай заражения вредоносными приложениями, которые находились в каталоге Google Play.

Принимая во внимание вредоносный функционал исследованного рекламного API, а также обнаруженную связь с сайтами, распространяющими вредоносное ПО для Android, специалисты компании «Доктор Веб» отнесли данный модуль к adware-системам, созданным киберпреступниками именно для вредоносных целей. В антивирусные базы он внесен под именем Android.Androways.1.origin и не представляет угрозы для пользователей антивируса Dr.Web для Android.