Мобильные угрозы в июле 2014 года

Вирусные обзоры | «Горячие» новости | О мобильных угрозах | Все новости | О вирусах

5 августа 2014 года

Одним из методов незаконного заработка киберпреступников, который продолжает набирать популярность, является кража банковской информации и получение доступа к финансовым счетам пользователей мобильных Android-устройств при помощи различных банковских троянцев. Подобные угрозы появились еще несколько лет назад, однако их широкое применение началось лишь относительно недавно. Атаки с использованием таких вредоносных приложений фиксируются во многих странах мира, но одним из наиболее привлекательных для злоумышленников регионов в настоящее время продолжает оставаться Южная Корея, где на протяжении нескольких месяцев специалистами компании «Доктор Веб» отмечается существенный рост случаев применения подобных Android-угроз. Например, в минувшем июле было обнаружено сразу несколько новых представителей этих опасных вредоносных приложений, среди которых особенно выделяется Android.Banker.28.origin.

Этот троянец, распространяемый под видом приложения Google Play, при помощи методов социальной инженерии осуществляет кражу секретных банковских сведений (включая NPKI-сертификаты, имя учетной записи сервиса мобильного банкинга, номер телефона, номер кредитной карты, необходимые пароли и т. п.), активируясь только в том случае, если на зараженном мобильном устройстве запущено настоящее банковское приложение-клиент. При этом троянец имитирует оригинальный внешний вид легитимной программы, чтобы заставить пользователя ввести все необходимые данные. Успешно собранные вредоносной программой сведения передаются киберпреступникам и в дальнейшем могут быть использованы для доступа к банковским счетам пострадавших пользователей и совершения незаконных финансовых операций.

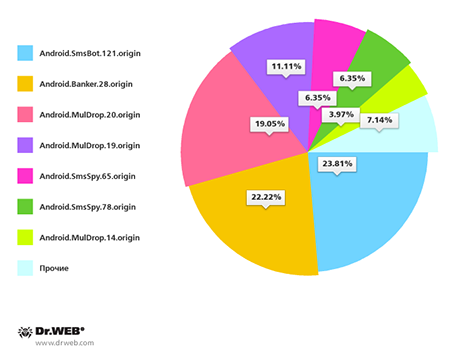

Большинство обнаруживаемых в Южной Корее Android-угроз распространяется среди пользователей при помощи нежелательных СМС-сообщений, в которых содержится ссылка для загрузки файла троянца. В этом отношении Android.Banker.28.origin не стал исключением: среди всех зафиксированных в июле случаев спам-рассылок на его долю пришлось ни много ни мало 22,22%. В целом же за прошедший месяц специалистами компании «Доктор Веб» было выявлено 126 подобных спам-кампаний, при этом распределение наиболее «популярных» Android-троянцев выглядит следующим образом:

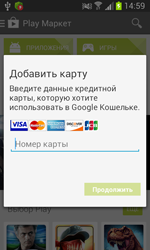

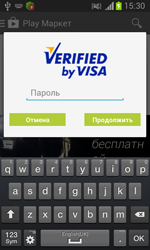

Не остались без внимания киберпреступников и русскоязычные обладатели Android-устройств: для похищения сведений об используемых ими кредитных картах предприимчивые мошенники применили банковского троянца-шпиона Android.BankBot.21.origin, распространявшегося под видом проигрывателя Adobe Flash Player. Данная вредоносная программа имитировала стандартную процедуру привязки банковской карты к сервису покупок каталога Google Play, после чего ожидала от пользователя ввода соответствующей конфиденциальной информации, которую вместе со всеми входящими сообщениями и некоторыми другими данными передавала злоумышленникам. Кроме этого по команде киберпреступников троянец мог выполнить ряд действий, таких как, например, отправка СМС-сообщений.

|

|

Появившиеся в мае текущего года троянцы-вымогатели, блокирующие мобильные Android-устройства и даже шифрующие пользовательские файлы с последующим требованием выкупа за восстановление работоспособности или возврат испорченных данных к исходному состоянию, открыли «мобильным» киберпреступникам очередной источник нелегального заработка. Неудивительно, что число подобных вредоносных программ за короткое время существенно увеличилось: если в мае вирусная база компании «Доктор Веб» содержала только две записи для угроз такого типа, то на конец июля в ней находилось уже 54 вирусных описания различных Android-блокировщиков. Таким образом, всего за два месяца количество таких угроз выросло в 27 раз, или на 2600%.

Одним из обнаруженных в июле троянцев-вымогателей стала вредоносная программа Android.Locker.19.origin, распространяемая среди пользователей ОС Android из США. При запуске на мобильном устройстве троянец производил его блокировку, демонстрируя сообщение с требованием выкупа, при этом Android.Locker.19.origin не давал пострадавшему пользователю выполнить никаких действий с интерфейсом ОС. Примечательно, что этот троянец мог не только блокировать устройство, но также производить шифрование различных файлов, однако данный функционал не был задействован злоумышленниками. Вполне вероятно, что эта возможность будет активирована в будущих версиях данного вымогателя.

|

|

|