Новый Trojan.Mayachok показывает рекламу и обманывает пользователей

Горячая лента угроз | «Горячие» новости | Все новости

25 августа 2014 года

Trojan.Mayachok.18831 распространяется преимущественно с использованием массовых почтовых рассылок. После запуска на инфицированной машине троянец проверяет наличие своей работающей копии, при обнаружении которой прекращает действовать в системе, а также предпринимает попытку выявить запущенные процессы популярных антивирусных программ и виртуальных машин — эта информация впоследствии отправляется на принадлежащий злоумышленникам удаленный сервер. Затем Trojan.Mayachok.18831 получает из системного реестра сведения о домашней папке текущего пользователя Windows, пытается прочитать из нее ранее созданный им конфигурационный файл, и, если это не удается, использует для своей работы параметры, хранящиеся в теле троянца. Помимо этого Trojan.Mayachok.18831 генерирует второй конфигурационный файл, в котором содержится собранная на зараженном компьютере информация, — его троянец отправляет на сервер злоумышленников. Помимо выполнения основных вредоносных функций Trojan.Mayachok.18831 способен загружать из Интернета другие троянские программы — например, в исследованном специалистами компании «Доктор Веб» образце в качестве таковой выступает Trojan.LoadMoney.15.

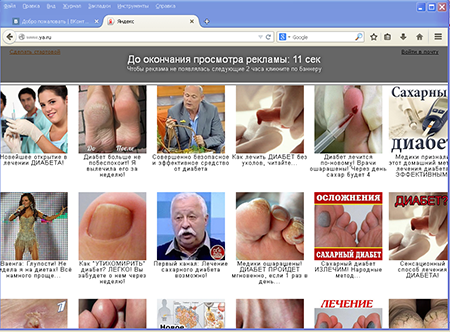

Данная вредоносная программа способна работать как в 32-разрядных, так и в 64-разрядных версиях Windows, правда, в зависимости от разрядности ОС алгоритм ее действия имеет несколько функциональных различий. Однако в обоих случаях Trojan.Mayachok.18831 преследует одну и ту же цель: он встраивает в просматриваемые пользователем веб-страницы постороннее содержимое, при этом опасности подвергаются пользователи браузеров Microsoft Internet Explorer, Google Chrome, Mozilla Firefox, Opera, и Яндекс.Браузер. Так, при посещении пользователем некоторых интернет-ресурсов поверх просматриваемой веб-страницы троянец демонстрирует окна с навязчивой рекламой:

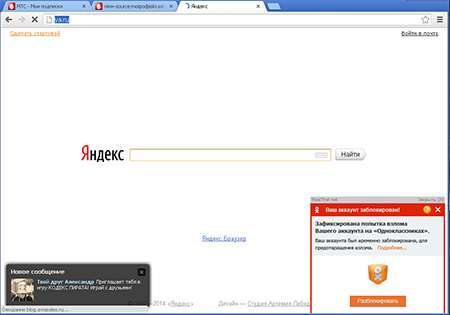

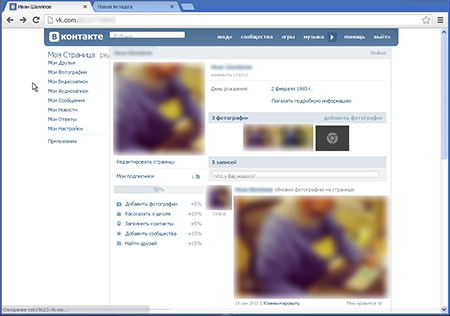

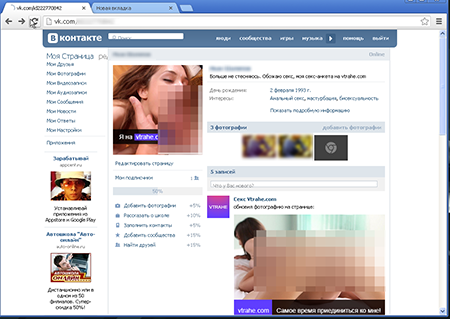

Однако одной лишь демонстрацией рекламы вирусописатели решили не ограничиваться. При попытке войти в собственный аккаунт в социальной сети жертва троянца Trojan.Mayachok.18831 вместо привычной странички своего профиля (вверху) увидит в анкете фотографии непристойного содержания и искаженную информацию о собственных сексуальных предпочтениях (внизу):

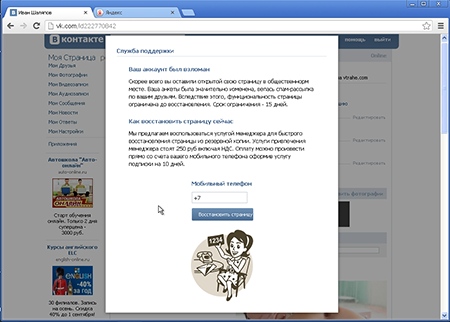

Троянец встраивает собственное содержимое в страницу социальной сети таким образом, что имя пользователя и его анкетные данные (за исключением списка интересов) остаются прежними, а текст и изображения вредоносная программа получает из собственного скрипта. Если же напуганный пользователь попытается отредактировать содержимое своего профиля, его ждет еще один сюрприз — «менеджер» предложит пострадавшему восстановить взломанную анкету за 250 рублей:

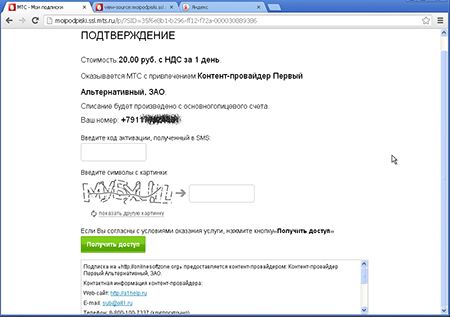

Данная форма позволяет указывать любой телефонный номер, необязательно тот, к которому «привязана» текущая учетная запись. После нажатия на кнопку «Восстановить страницу» на экране должна отобразиться специальная форма для оформления платной подписки, сгенерированная сайтом оператора мобильной связи, которая обычно выглядит следующим образом:

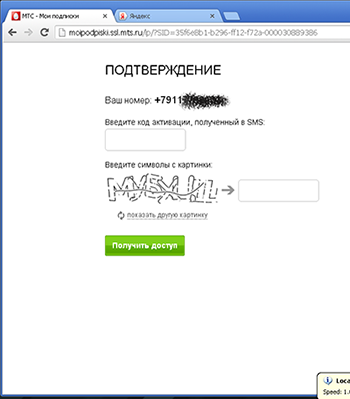

Однако вредоносная программа Trojan.Mayachok.18831 вносит некоторые изменения и в эту веб-страницу, поэтому на инфицированном компьютере она отображается вот так:

После нажатия на кнопку «Получить доступ» на телефон приходит СМС-сообщение о подключении подписки стоимостью 20 руб. в сутки на доступ к сайту http://onlinesoftzone.org.

Помимо прочего, троянец способен сохранять и отправлять злоумышленникам снимки экрана зараженного компьютера. Сигнатура Trojan.Mayachok.18831 добавлена в вирусные базы, поэтому антивирусные продукты компании «Доктор Веб» успешно защищают своих пользователей от проникновения в систему данной угрозы. Однако специалисты компании рекомендуют пользователям проявлять осторожность и не запускать приложения, полученные в качестве вложения в сомнительных сообщениях электронной почты.