Ноябрьский обзор вирусной активности для мобильных Android-устройств

Вирусные обзоры | О мобильных угрозах | Все новости

2 декабря 2014 года

Обнаруженные в ноябре разнообразные «мобильные» банковские троянцы использовались киберпреступниками для совершения атак на пользователей ОС Android из самых разных стран. Например, жителям России в течение всего прошедшего месяца угрожало сразу несколько подобных вредоносных приложений. Одним из них стал троянец Android.BankBot.33.origin, способный похищать денежные средства с банковского счета пользователей, у которых подключена услуга мобильного банкинга. Отправляя специально сформированные СМС-команды и перехватывая ответные сообщения от системы безопасности, этот троянец может выполнять денежные переводы со счета жертвы на счет злоумышленников. Кроме того, загрузив в браузере инфицированного мобильного устройства фишинговую веб-страницу, Android.BankBot.33.origin способен похищать аутентификационные данные, необходимые для доступа к учетной записи онлайн-банкинга пользователя, что может привести к компрометации всех доступных счетов владельца атакованного Android-смартфона или планшета. Подробнее об этом троянце можно узнать, ознакомившись с размещенным на сайте компании «Доктор Веб» информационным материалом.

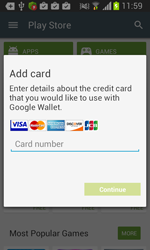

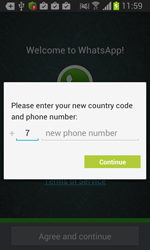

Аналогичным образом кражу денег с банковской карты ничего не подозревающих владельцев Android-устройств из России злоумышленникам позволял совершить и другой троянец, внесенный в вирусную базу Dr.Web под именем Android.BankBot.34.origin. Помимо возможности незаметно выполнять денежные переводы в пользу мошенников, эта вредоносная программа могла красть логины и пароли от учетных записей ряда популярных приложений, а также получать информацию о номере телефона жертвы и сведения о ее кредитной карте. А благодаря имеющейся возможности демонстрировать на экране зараженного устройства любое сообщение или диалоговое окно, Android.BankBot.34.origin также мог использоваться киберпреступниками для совершения самых разнообразных мошеннических действий. Подробнее об Android.BankBot.34.origin рассказано в соответствующей публикации на сайте компании «Доктор Веб».

|

|

|

Еще одним банковским Android-троянцем, атаковавшим российских владельцев мобильных устройств в ноябре, стала вредоносная программа Android.BankBot.1, которую злоумышленники распространяли при помощи содержащих ссылку на загрузку копии вредоносного приложения СМС-сообщений. В частности, подобные СМС могли выглядеть следующим образом: Привет! Вот смотри фото http://[xx].cc/[xxxx]ge. Android.BankBot.1 обладал вполне типичным для подобного рода вредоносных программ функционалом и мог украсть денежные средства с банковских счетов своих жертв.

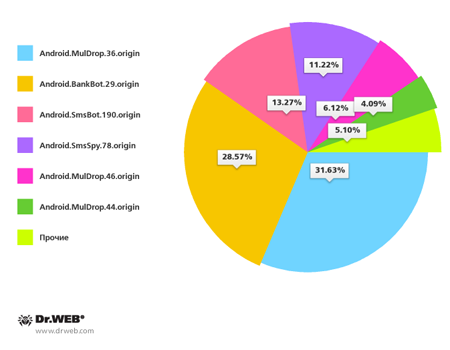

Не пришлось «скучать» и пользователям ОС Android из других стран: в минувшем ноябре они также подвергались атакам со стороны разнообразных банковских вредоносных программ. Например, жители Бразилии могли стать жертвами троянцев Android.Banker.127 и Android.Banker.128, которые киберпреступники разместили в каталоге Google Play. После запуска на Android-смартфонах и планшетах эти вредоносные приложения могли продемонстрировать на экране мошенническую веб-страницу, запрашивающую у потенциальной жертвы аутентификационные данные для доступа к банковскому аккаунту, которые затем передавались авторам троянцев. Кроме того, вновь под ударом оказались южнокорейские владельцы Android-устройств, традиционно пользующиеся большой популярностью среди падких до чужих денег злоумышленников. Так, в прошедшем месяце специалисты компании «Доктор Веб» зафиксировали почти 100 спам-кампаний, организованных с целью распространения среди жителей Южной Кореи различных банковских троянцев, предназначенных для работы в операционной системе Android. При этом наиболее «популярными» вредоносными приложениями при совершении подобных атак стали троянцы Android.MulDrop.36.origin, Android.BankBot.29.origin, Android.SmsBot.190.origin и Android.SmsSpy.78.origin.

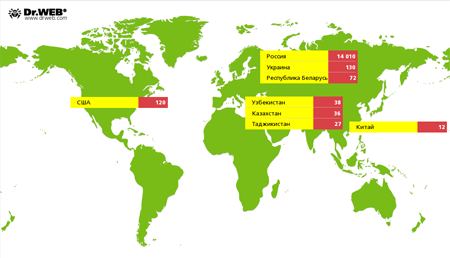

Вместе с тем, в минувшем месяце одной из наиболее «продвинутых» вредоносных программ, способных красть средства с банковских счетов пользователей Android, стал троянец Android.Wormle.1.origin, о котором компания «Доктор Веб» сообщала в начале ноября. Получая команды от злоумышленников, Android.Wormle.1.origin имеет возможность не только незаметно перевести им деньги с принадлежащей жертве банковской карты, но также способен выполнять множество других нежелательных действий, например, отправлять СМС, удалять установленные программы и файлы, красть различную конфиденциальную информацию и даже осуществлять DDoS-атаки на веб-сайты. Кроме того, это вредоносное приложение реализует механизм СМС-червя и может распространяться при помощи СМС-сообщений, содержащих ссылку на загрузку копии троянца. Согласно имеющейся у специалистов компании «Доктор Веб» статистике, на конец ноября Android.Wormle.1.origin успел заразить более 15 000 мобильных Android-устройств жителей порядка 30 стран, при этом наибольшее число, а именно 92% пострадавших пользователей, пришлось на Россию. Вслед за Россией в этом своеобразном антирейтинге с заметным отставанием расположились Украина (0,85%), США (0,79%), Республика Беларусь (0,47%), Узбекистан (0,25%), Казахстан (0,24%), Таджикистан (0,18%), а также Китай (0,08%).

Помимо большого числа разнообразных банковских троянцев, в ноябре пользователям мобильных Android-устройств угрожали и другие вредоносные приложения. Наиболее заметным среди них стал троянец Android.Becu.1.origin, способный загружать, устанавливать и удалять программы без ведома пользователей, а также блокировать поступающие с определенных номеров СМС-сообщения. Однако главная особенность Android.Becu.1.origin заключалась в том, что троянец был встроен непосредственно в образ операционной системы целого ряда бюджетных мобильных Android-устройств, поэтому процесс его удаления значительно осложнялся и мог потребовать полного удаления всей информации с зараженного смартфона или планшета. Подробнее об этой вредоносной программе рассказано в соответствующей информационной заметке на сайте компании «Доктор Веб».

Узнайте больше с Dr.Web

Вирусная статистика Библиотека описаний Все обзоры о вирусах Лаборатория-live