Trojan.LoadMoney – популярный установщик нежелательных программ

Горячая лента угроз | «Горячие» новости | Все новости | О вирусах

19 августа 2015 года

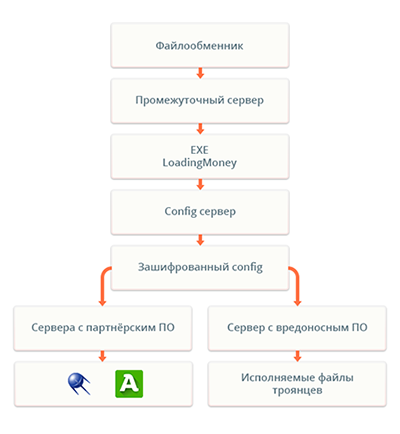

Эта вредоносная программа-установщик, созданная вирусописателями для монетизации файлового трафика, использует в процессе своей работы следующий принцип. Потенциальная жертва злоумышленников отыскивает на принадлежащем им файлообменном сайте нужный файл и пытается его скачать. В этот момент происходит автоматическое перенаправление пользователя на промежуточный сайт, с которого на компьютер жертвы осуществляется загрузка троянца Trojan.LoadMoney.336. После запуска троянец обращается на другой сервер, откуда он получает зашифрованный конфигурационный файл. В этом файле содержатся ссылки на различные партнерские приложения, которые тоже загружаются из Интернета и запускаются на инфицированном компьютере, а также на рекламное и откровенно вредоносное ПО: так, вирусным аналитикам известно о том, что Trojan.LoadMoney.336 загружает троянца Trojan.LoadMoney.894, который, в свою очередь, скачивает Trojan.LoadMoney.919 и Trojan.LoadMoney.915, а последний загружает и устанавливает на зараженной машине Trojan.Zadved.158.

После запуска троянец выполняет ряд манипуляций в системе, чтобы облегчить собственную работу и затруднить свое опознание среди других действующих процессов. В частности, он запрещает завершение работы Windows, возвращая при попытке выключения компьютера ошибку «Выполняется загрузка и установка обновлений». После успешной инициализации Trojan.LoadMoney.336 ожидает остановки курсора мыши, затем запускает две собственные копии, а исходный файл удаляет.

Троянец собирает на зараженном компьютере и передает злоумышленникам следующую информацию:

- версия операционной системы;

- сведения об установленных антивирусах;

- сведения об установленных брандмауэрах;

- сведения об установленном антишпионском ПО;

- сведения о модели видеоадаптера;

- сведения об объеме оперативной памяти;

- данные о жестких дисках и имеющихся на них разделах;

- данные об ОЕМ-производителе ПК;

- сведения о типе материнской платы;

- сведения о разрешении экрана;

- сведения о версии BIOS;

- сведения о наличии прав администратора у пользователя текущей учетной записи Windows;

- сведения о приложениях для открытия файлов *.torrent;

- сведения о приложениях для открытия magnet-ссылок.

Затем Trojan.LoadMoney.336 обращается к своему управляющему серверу с GET-запросом и получает от него зашифрованный ответ, содержащий ссылки для последующей загрузки файлов. Их скачивание выполняется в отдельном потоке: троянец отправляет на содержащий требуемые файлы сервер соответствующий HEAD-запрос, и, в случае если тот возвращает ошибку 405 (Method Not Allowed) или 501 (Not Implemented), на сервер отправляется повторный GET-запрос. Если указанная в конфигурационных данных ссылка на целевой файл оказывается корректной, троянец извлекает информацию о длине файла и его имени из ответа сервера, после чего начинает загрузку приложения.

Помимо ссылок на загружаемые и устанавливаемые компоненты зашифрованный конфигурационный файл содержит также сведения о диалоговом окне, которое демонстрируется пользователю перед их установкой.

На иллюстрации хорошо видно, что флажки, с помощью которых можно отключить устанавливаемые на компьютер пользователя компоненты, по умолчанию неактивны, однако третий из них при наведении на него курсора мыши неожиданно активизируется и позволяет сбросить первые два.

Помимо Trojan.LoadMoney аналогичные схемы, позволяющие злоумышленникам зарабатывать на незаметной установке пользователям различных нежелательных программ, реализуют и другие партнерские программы. Специалисты компании «Доктор Веб» напоминают о необходимости использовать на компьютере современное антивирусное ПО, а также о том, что пользователям следует проявлять осмотрительность и не загружать какие-либо приложения с подозрительных сайтов.