Android-банкер просит проголосовать за него на фотоконкурсе

«Горячие» новости | О мобильных угрозах | Все новости | О вирусах

26 октября 2015 года

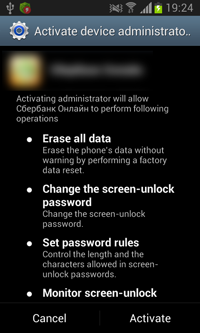

Обнаруженный вирусными аналитиками «Доктор Веб» троянец, получивший имя Android.BankBot.80.origin, замаскирован злоумышленниками под официальное приложение-клиент одной из российских кредитных организаций и имеет соответствующее имя, а также значок, скопированный из настоящего банковского клиента для Android. Если обманутый пользователь установит и запустит троянца, тот попытается получить доступ к правам администратора мобильного устройства, демонстрируя соответствующий запрос снова и снова до тех пор, пока жертва не согласится выполнить требуемое действие. После этого Android.BankBot.80.origin удаляет ранее созданный на главном экране ярлык приложения и сразу же начинает вредоносную деятельность.

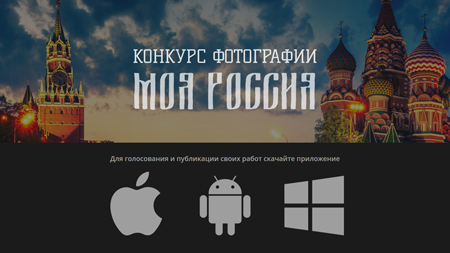

В частности, троянец сканирует адресную книгу пользователя и отправляет по всем найденным в ней телефонным номерам СМС-сообщение вида «Привет, проголосуй за меня http://******konkurs.ru/». При переходе по указанному в сообщении веб-адресу получатели данного СМС попадают на мошеннический сайт, якобы связанный с проводимым в настоящее время конкурсом фотографии. С данного веб-портала на мобильные устройства потенциальных жертв автоматически загружается одна из модификаций Android.BankBot.80.origin, детектируемая Антивирусом Dr.Web как Android.SmsBot.472.origin. Кроме того, на этом же на сайте владельцам смартфонов и планшетов под управлением различных операционных систем также предлагается установить специальную программу для участия в процессе голосования за лучшие работы фотографов. Однако это – лишь уловка киберпреступников, призванная «украсить» мошеннический портал: вне зависимости от того, какую мобильную платформу в итоге выберет пользователь, для загрузки ему будет предложен все тот же банкер, предназначенный для заражения ОС Android.

Одновременно с рассылкой СМС-спама Android.BankBot.80.origin соединяется с управляющим сервером и передает на него сообщение об успешном заражении Android-смартфона или планшета. Среди прочего в отправляемом запросе троянец указывает следующую информацию:

- название мобильного оператора;

- модель устройства;

- IMEI-идентификатор;

- номер телефона жертвы;

- версия ОС;

- язык системы.

Затем Android.BankBot.80.origin ожидает поступления дальнейших команд злоумышленников, для чего с определенной периодичностью связывается с удаленным узлом на предмет появления новых указаний вирусописателей. Банкер может выполнить следующие директивы:

- call_number – включить переадресацию звонков на указанный номер;

- sms_grab – установить временной интервал сокрытия входящих СМС – если сообщения поступают в заданный период, троянец блокирует соответствующие системные уведомления, а сами СМС удаляет;

- sms_send – отправить СМС;

- ussd – выполнить USSD-запрос;

- delivery – выполнить рассылку СМС-сообщения с заданным текстом всем контактам из телефонной книги;

- new_url – изменить адрес управляющего сервера.

Основное предназначение данного троянца вполне традиционно – незаметная кража денег у российских клиентов ряда сотовых операторов, кредитных организаций, а также пользователей нескольких популярных платежных систем. В частности, вирусные аналитики «Доктор Веб» зафиксировали проверку банкером баланса мобильного телефона, банковского счета крупной кредитной организации, а также популярной платежной системы. Например, если на счету мобильного телефона жертвы имелись средства, Android.BankBot.80.origin пытался осуществить денежный перевод в пользу злоумышленников с использованием специализированных сервисных номеров, таких как 7878 и 3116. А если средства присутствовали на банковском счете или счете платежной системы, троянец предпринимал попытки похитить их, отправив соответствующую сервисную команду в СМС-сообщении. Кроме этого, банкер пытался получить доступ к личному кабинету сервиса мобильного оператора, а также одной из учетных записей банковского сервиса Visa популярной платежной системы.

Специалисты «Доктор Веб» обнаружили следующие номера телефонов и банковских карт, на которые киберпреступники пытались перевести деньги:

- Номера телефонов: 9612490525, 9605116893;

- Карты: VISA 4276880172933990, VISA 4276880101136772.

Вирусописатели реализовали в троянце весьма любопытный механизм, который призван продлить срок пребывания вредоносного приложения на зараженных устройствах как минимум до тех пор, пока троянец успешно не выполнит хищение средств. Т. к. Android.BankBot.80.origin осуществляет массовую рассылку СМС по всем имеющимся у пользователя контактам, рано или поздно у кого-нибудь из получателей сообщений должны возникнуть определенные сомнения в их происхождении. Наиболее простой и очевидный способ понять, действительно ли пришедшее СМС было отправлено вашим родственником, знакомым или коллегой – это позвонить на его номер и узнать лично. Поэтому, чтобы пользователя не смогли своевременно предупредить о наличии троянца на его мобильном устройстве, злоумышленники предусмотрели в функционале Android.BankBot.80.origin блокировку «опасных» для них звонков. Сразу после рассылки СМС-спама банкер инициализирует переадресацию всех входящих вызовов на номер +79009999999, тем самым не только лишая свою жертву возможности быть оперативно предупрежденным о наличии проблемы, но также и частично «отрезая» пострадавшего пользователя от внешнего мира.

Специалисты компании «Доктор Веб» в очередной раз настоятельно советуют владельцам мобильных устройств не устанавливать программы, полученные из ненадежных источников, а также игнорировать сомнительные СМС-сообщения и не переходить по указанным в них ссылкам. Все известные модификации троянца Android.BankBot.80.origin успешно обнаруживаются и удаляются антивирусными продуктами Dr.Web для Android, поэтому для наших пользователей он не представляет опасности.