Android-троянец атакует клиентов десятков банков по всему миру

Горячая лента угроз | «Горячие» новости | О мобильных угрозах | Все новости | О вирусах

12 мая 2016 года

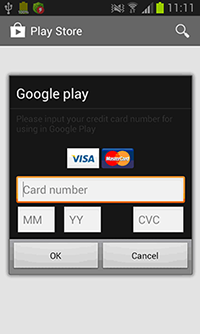

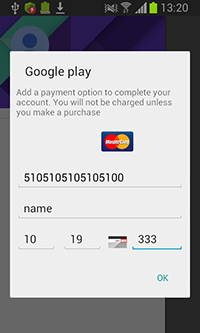

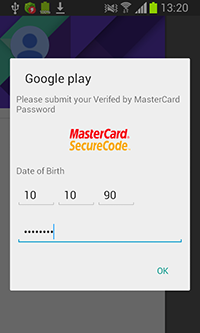

Первые версии вредоносной программы Android.SmsSpy.88.origin, об одной из которых компания «Доктор Веб» впервые сообщила в апреле 2014 года, были довольно примитивными. Изначально злоумышленники использовали этого троянца для перехвата СМС-сообщений с одноразовыми банковскими паролями, а также для незаметной отправки СМС и выполнения телефонных звонков. Позднее вирусописатели несколько усовершенствовали возможности Android.SmsSpy.88.origin, добавив в него функционал для кражи информации о кредитных картах. В частности, при запуске программы Google Play, а также нескольких приложений типа «банк-клиент» известных российских банков троянец показывал поверх их окон поддельную форму ввода конфиденциальных данных и после получения сведений о кредитной карте отправлял их киберпреступникам.

Примечательно, что все ранние модификации троянца атаковали только пользователей из России и ряда стран СНГ, при этом распространялся Android.SmsSpy.88.origin благодаря СМС-спаму. В частности, потенциальным жертвам могли приходить сообщения, в которых предлагалось перейти по указанной ссылке и ознакомиться с ответом на размещенное в Интернете объявление. В действительности же эти ссылки вели на мошеннические веб-сайты, при посещении которых на Android-устройства загружалось вредоносное приложение, замаскированное под безобидную программу.

Позднее число атак с использованием этого банкера значительно сократилось, однако с конца 2015 года вирусные аналитики «Доктор Веб» начали фиксировать распространение новых, более функциональных версий троянца, которые в отличие от ранних модификаций предназначались для заражения Android-смартфонов и планшетов уже по всему миру.

Как и прежде, это вредоносное приложение попадает на мобильные устройства под видом безобидных программ, например, проигрывателя Adobe Flash Player. После запуска Android.SmsSpy.88.origin запрашивает у пользователя доступ к правам администратора мобильного устройства, чтобы в дальнейшем затруднить свое удаление из зараженной системы.

Далее троянец подключается к сети и поддерживает соединение в активном состоянии, используя для этого Wi-Fi или канал передачи данных мобильного оператора. Таким образом вредоносное приложение пытается обеспечить постоянную связь с управляющим сервером, чтобы избежать каких-либо перебоев в работе. Затем банкер формирует для зараженного устройства уникальный идентификатор, который вместе с другой технической информацией передается на сервер злоумышленников, где происходит регистрация инфицированного смартфона или планшета.

Основная задача новых модификаций Android.SmsSpy.88.origin осталась неизменной: троянец пытается похитить логины и пароли от учетных записей мобильного банкинга и передает их киберпреступникам, а также может незаметно украсть деньги со счетов пользователей. Для этого банкер отслеживает запуск приложений типа «банк-клиент», список которых хранится в конфигурационном файле. Число контролируемых приложений в различных модификациях троянца может незначительно различаться, однако общее их количество, которое установили вирусные аналитики «Доктор Веб», на данный момент приближается к 100.

После того как владелец устройства запускает одно из атакуемых приложений, Android.SmsSpy.88.origin при помощи компонента WebView показывает поверх его окна фишинговую форму ввода аутентификационных данных для доступа к учетной записи мобильного банкинга. Как только пользователь предоставляет троянцу нужную информацию, она незаметно передается злоумышленникам, и те получают полный контроль над всеми счетами жертвы.

Одна из главных особенностей Android.SmsSpy.88.origin заключается в том, что с использованием этого троянца киберпреступники могут атаковать клиентов фактически любого банка. Для этого им необходимо лишь создать новый шаблон мошеннической формы аутентификации и отдать вредоносному приложению команду на обновление конфигурационного файла, в котором будет указано название банковского клиентского ПО соответствующей кредитной организации.

Помимо кражи логинов и паролей для доступа к банковским учетным записям новая версия троянца по-прежнему пытается похитить у пользователей информацию и об их кредитных картах. Для этого Android.SmsSpy.88.origin отслеживает запуск целого ряда популярных приложений, а также некоторых системных программ, и после того как это ПО начинает работу, показывает поверх его окна фишинговую форму настроек платежного сервиса Google Play.

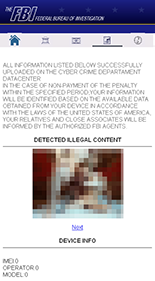

Однако троянец способен выполнять и другие вредоносные действия. В частности, по команде киберпреступников Android.SmsSpy.88.origin может перехватывать и отсылать СМС- и MMS-сообщения, отправлять USSD-запросы, рассылать СМС по всем номерам из телефонной книги, передавать на сервер все имеющиеся сообщения, установить пароль на разблокировку экрана или заблокировать экран специально сформированным окном. Так, получив команду на блокировку, троянец загружает с управляющего сервера заранее подготовленный шаблон окна с текстом, в котором жертву обвиняют в незаконном хранении и распространении порнографии и требуют в качестве штрафа оплатить подарочную карту музыкального сервиса iTunes.

Таким образом, Android.SmsSpy.88.origin несет в себе не только возможности банковского троянца и реализует шпионские функции, но также может использоваться злоумышленниками и в качестве троянца-вымогателя, давая вирусописателям шанс получить больше незаконной прибыли.

Ко всему прочему обновленный Android.SmsSpy.88.origin обладает и функцией самозащиты: вредоносное приложение пытается помешать работе целого ряда антивирусных программ и сервисных утилит, не позволяя им запуститься.

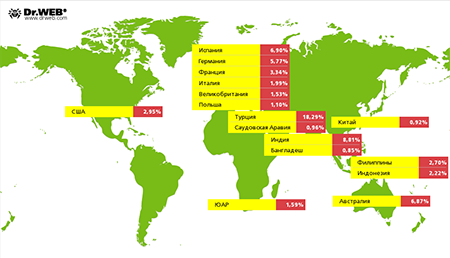

С начала 2016 года специалисты компании «Доктор Веб» получили доступ к более чем 50 бот-сетям, которые состояли из мобильных устройств, зараженных различными модификациями Android.SmsSpy.88.origin. В результате проведенного исследования вирусные аналитики установили, что киберпреступники атаковали пользователей более 200 стран, а общее подтвержденное число инфицированных устройств достигло почти 40 000.

Наибольшее число устройств, зараженных троянцем, пришлось на Турцию (18,29%), Индию (8,81%), Испанию (6,90%), Австралию (6,87%), Германию (5,77%), Францию (3,34%), США (2,95%), Филиппины (2,70%), Индонезию (2,22%), Италию (1,99%), ЮАР (1,59%), Великобританию (1,53%), Пакистан (1,51%), Польшу (1,1%), Иран (0,98%), Саудовскую Аравию (0,96%), Китай (0,92%), а также Бангладеш (0,85%).

При этом наибольшее число мобильных устройств, зараженных Android.SmsSpy.88.origin, работало на ОС Android версии 4.4 (35,71%), 5.1 (14,46%), 5.0 (14,10%), 4.2 (13,00%) и 4.1 (9,88%).

Обширная география распространения Android.SmsSpy.88.origin объясняется тем, что создавшие троянца вирусописатели рекламируют его на различных подпольных хакерских форумах, продавая как коммерческий продукт. При этом в комплекте с самой вредоносной программой злоумышленники – покупатели незаконной услуги получают и серверную часть вместе с панелью администрирования, при помощи которой могут управлять зараженными устройствами.

Чтобы обезопасить себя от подобных банковских троянцев, воспользуйтесь рядом простых рекомендаций от специалистов компании «Доктор Веб»:

- по возможности применяйте отдельное мобильное устройство для работы с банковскими услугами;

- установите лимит вывода денег с банковского счета с использованием мобильного банкинга;

- не переходите по ссылкам, пришедшим в подозрительных СМС-сообщениях;

- не устанавливайте приложения, полученные из ненадежных источников;

- используйте антивирусную программу.

Антивирусные продукты Dr.Web для Android успешно детектируют все известные модификации троянца Android.SmsSpy.88.origin, поэтому для наших пользователей он угрозы не представляет.