Обзор вирусной активности в сентябре 2012 года: новое семейство опасного троянца и программы-шпионы для мобильных устройств

Вирусные обзоры | Все новости

1 октября 2012 года

Вирусная обстановка

По сравнению с той картиной, которую мы наблюдали еще месяц назад, вирусная активность, зафиксированная на компьютерах пользователей лечащей утилитой Dr.Web CureIt!, несколько изменилась. Так, на протяжении не менее трех месяцев в рейтинге наиболее распространенных угроз лидировал троянец Trojan.Mayachok.1. Первые позиции он занимает и сейчас, однако общее число заражений снизилось за минувший месяц более чем в 15 раз, с 74 701 обнаруженных экземпляров в августе до 4 948 в сентябре. Число заражений по неделям также заметно сокращалось — динамика этого процесса показана на предложенном ниже графике.

Аналитики «Доктор Веб» связывают подобную статистику с появлением целого семейства новых модификаций данной угрозы, значительно отличающихся от первой версии троянца. В частности, в течение сентября в вирусные базы Dr.Web были добавлены записи для девяти вредоносных программ данного класса, отличающихся друг от друга в основном некоторыми техническими деталями. Вполне вероятно, что в ближайшее время можно ожидать появления других модификаций этого троянца с различным вредоносным функционалом и особенностями реализации. Напомним, что основное предназначение угроз семейства Trojan.Mayachok — выполнение веб-инжектов в просматриваемые пользователем в браузере веб-страницы.

На втором месте по популярности в вирусной статистике по-прежнему располагается троянец-бэкдор BackDoor.Butirat.91. При этом следует отметить, что число заражений этой вредоносной программой за месяц также сократилось на 20%. Одно из основных функциональных назначений BackDoor.Butirat.91 — кража и передача злоумышленникам паролей от популярных FTP-клиентов, среди которых — FlashFXP, Total Commander, FileZilla, FAR, WinSCP, FtpCommander, SmartFTP. Также троянец способен загружать с удаленных узлов и запускать на инфицированной машине исполняемые файлы и «накручивать» показатели различных счетчиков посещаемости веб-страниц. Для обычного пользователя заражение троянцем чревато утечкой разного рода конфиденциальных данных в руки злоумышленников, а также вероятностью потери контроля над работой собственного ПК. Подробную информацию об этой угрозе можно найти в материале специалистов «Доктор Веб».

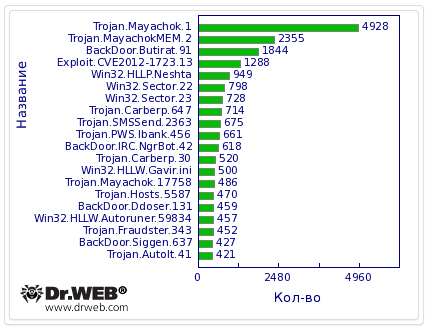

Также среди наиболее часто выявляемых угроз на компьютерах пользователей можно назвать написанный на языке Delphi файловый вирус Win32.HLLP.Neshta, различные банковские троянцы, в том числе принадлежащие семейству Trojan.Carberp, и платные архивы, детектируемые антивирусным ПО Dr.Web как Trojan.SMSSend. Статистика обнаружения часто встречающихся угроз показана на графике ниже.

Распределение различных угроз по классам за истекший месяц показано на диаграмме.

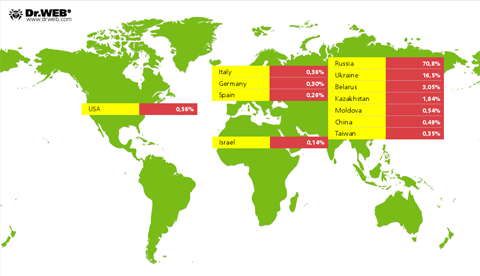

Статистика по количеству выявленных угроз с использованием антивирусного ПО Dr.Web в различных регионах земного шара представлена ниже.

Ботнеты

Статистика численности бот-сети Backdoor.Flashback.39, состоящей из инфицированных компьютеров под управлением операционной системы Mac OS X, по-прежнему демонстрирует сокращение числа заражений. Так, в течение сентября численность инфицированных «маков» снизилась еще примерно на 10%, с 127 681 до 115 179, в то время как прирост ботнета практически остановился: сейчас к нему присоединяется не более одного компьютера в сутки. Ознакомиться с более подробной информацией о текущем состоянии бот-сети можно на специальном сайте, созданном специалистами «Доктор Веб».

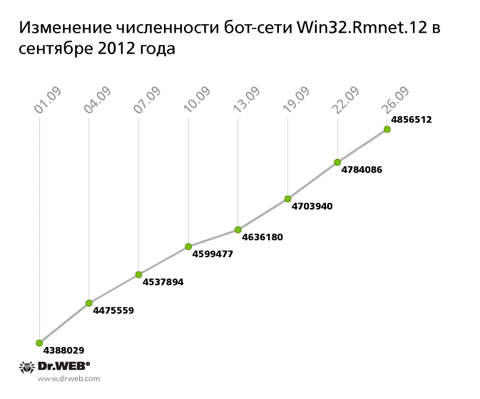

Ботнет, состоящий из рабочих станций, инфицированных файловым вирусом Win32.Rmnet.12, продолжает бить все рекорды. За месяц он вырос еще на 500 000 инфицированных узлов, таким образом, общая численность бот-сети скоро превысит 5 млн. Динамика прироста этой сети показана на представленной ниже иллюстрации.

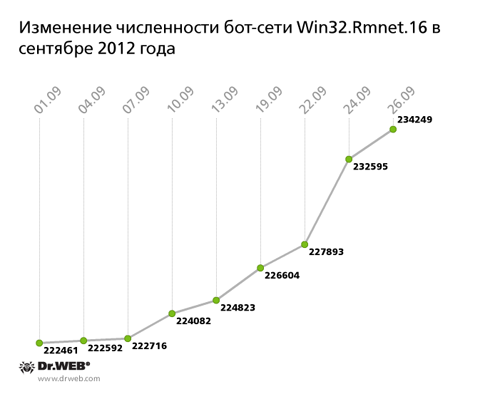

Демонстрирует уверенный рост и численность родственной бот-сети, созданной с использованием файлового вируса Win32.Rmnet.16. В среднем в течение суток к этому ботнету присоединяется до нескольких сотен новых инфицированных ПК, а общая его численность превысила 230 тысяч. Динамика роста данной бот-сети показана на диаграмме ниже.

Новая версия троянца BackDoor.BlackEnergy

Троянцы семейства BackDoor.BlackEnergy известны как минимум с марта 2011 года и широко распространены. Вредоносные программы BackDoor.BlackEnergy представляют собой многофункциональный бэкдор, способный среди прочего загружать с сервера злоумышленников и устанавливать в инфицированной системе различные исполняемые файлы. BackDoor.BlackEnergy поддерживает взаимодействие с большим числом различных плагинов, и в течение продолжительного времени с использованием данного троянца действовал один из крупнейших ботнетов, ориентированных на рассылку спама. Благодаря усилиям ряда компаний и специалистов по информационной безопасности в июле 2012 года было произведено отключение нескольких управляющих серверов ботнета, контролировавших значительное число инфицированных машин, что привело к заметному снижению общемирового объема спам-трафика. Судя по всему, создатели сети зомби-компьютеров не оставляют попыток восстановить былую мощность ботнета, о чем свидетельствует появление новой версии троянца.

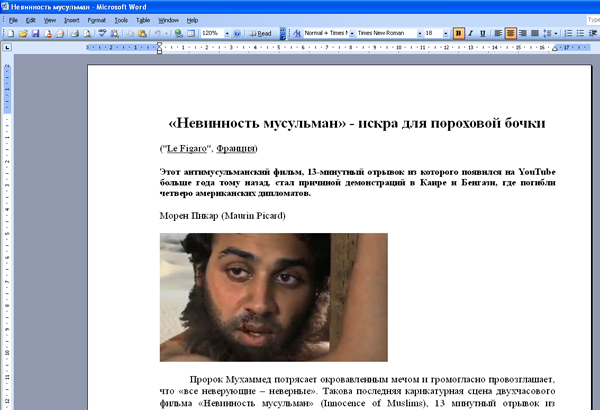

Новая модификация бэкдора, добавленная в вирусные базы Dr.Web под именем BackDoor.BlackEnergy.18, распространяется при помощи сообщений электронной почты с вложенным документом Microsoft Word. В качестве «горячей темы» злоумышленники используют скандальный фильм «Невинность мусульман», который вызвал волну протестов по всему миру и уже успел привести к человеческим жертвам. Вложенный в сообщение документ, детектируемый антивирусным ПО Dr.Web как Exploit.CVE2012-0158.14, содержит код, который эксплуатирует уязвимость одного из компонентов ActiveX. Этот компонент применяется приложением Word и некоторыми другими продуктами Microsoft для Windows. При попытке открытия документа во временный каталог пользователя сохраняются два файла, имеющие имена «WinWord.exe» и «Невинность мусульман.doc». Первый файл является дроппером троянца BackDoor.BlackEnergy.18 и служит для установки его драйвера в системный каталог. Более подробно о принципах действия данной вредоносной программы и способах ее распространения рассказано в статье, опубликованной на сайте компании «Доктор Веб».

Угроза месяца: Trojan.Mayachok.17727

Как уже упоминалось ранее, широко распространенный троянец Trojan.Mayachok.1 понемногу сдает свои позиции, уступая место новым модификациям данной угрозы. Одной из таких модификаций является Trojan.Mayachok.17727, сигнатура которого была добавлена в вирусные базы Dr.Web в сентябре 2012 года.

Троянская программа состоит из двух компонентов: дроппера и динамической библиотеки, в которой реализован основной вредоносный функционал троянца. Дроппер, содержащий в себе троянскую библиотеку, создает в директории %MYDOCUMENTS% папку с именем IntMayak, в которую временно сохраняет саму расшифрованную библиотеку и REG-файл, предназначенный для регистрации библиотеки в системе. Затем дроппер ищет в памяти ПК запущенный процесс explorer.exe и внедряет в него вредоносный код. С использованием данного кода, уже от имени процесса explorer.exe, троянец сохраняет в системную директорию %SYSTEM32% копию вредоносной библиотеки. С помощью редактора реестра Trojan.Mayachok.17727 импортирует REG-файл, модифицируя ветвь реестра, отвечающую за загрузку вредоносной библиотеки во все процессы. Затем дроппер удаляет временные файлы и саму папку IntMayak, а также с целью сокрытия способа своего проникновения в систему уничтожает файлы cookies и очищает кеш браузера Microsoft Internet Explorer.

Вредоносная библиотека работает с браузерами Microsoft Internet Explorer, Opera, Mozilla Firefox, Google Chrome. В процессе работы Trojan.Mayachok.17727 записывает на диск зашифрованный конфигурационный файл, в котором хранит список управляющих серверов, внедряемый в просматриваемые пользователем веб-страницы скрипт и другие параметры.

В отличие от Trojan.Mayachok.1, в код троянца были внесены существенные изменения: исчезла проверка на наличие в инфицируемой системе средств виртуализации, изменено число поддерживаемых процессов, а также механизм сравнения их имен, отсутствует функция проверки конфигурационного файла на целостность. Стоит напомнить, что Trojan.Mayachok стал одним из первых троянцев, использующих технику заражения VBR, которая, как оказалось впоследствии, не была разработана создателями данной угрозы, а приобреталась ими у других вирусописателей. Например, аналогичный код был обнаружен в банковском троянце Trojan.Carberp.

Угрозы для Android

В сентябре 2012 года в вирусные базы Dr.Web было добавлено множество записей для угроз, представляющих опасность для пользователей мобильной операционной системы Google Android. Одной из таких вредоносных программ является Android.EmailSpy.origin — ориентированный на японских пользователей троянец, ворующий контактные данные из адресной книги Android, в частности, адреса электронной почты, которые впоследствии могут быть использованы злоумышленниками для организации спам-рассылок. Во второй половине месяца в вирусные базы был добавлен троянец Android.SmsSpy.6.origin, основное функциональное назначение которого — перехват СМС-сообщений на инфицированном устройстве. Троянец распространялся на территории Франции при помощи массовой СМС-рассылки, предлагавшей пользователям скачать с сайта злоумышленников обновление проигрывателя Flash, под видом которого загружалась вредоносная программа.

Среди других добавленных в базы программ — Android.Iconos.3.origin, распространявшийся под видом приложения-автоответчика. Помимо основных заявленных разработчиком функций, Android.Iconos.3.origin собирал и отправлял на удаленный сервер хранящуюся на мобильном устройстве конфиденциальную информацию и отсылал без ведома пользователя платное СМС-сообщение. А в начале сентября в вирусные базы были добавлены записи для шпионов Android.Loozfon.origin и (чуть позднее) Android.Loozfon.2.origin, ориентированных в первую очередь на японскую аудиторию. Данные приложения также используются в целях компрометации персональных данных на мобильных устройствах, работающих под управлением ОС Android. Встречаются среди опасных для пользователя программ и коммерческие шпионы, такие как Program.AccuTrack.origin и Program.Spycontrol.2.origin, также позволяющие передавать конфиденциальные данные с устройства на удаленный сервер.

Троянец Android.Temai.origin, попавший в вирусные базы в сентябре 2012 года, предназначался для «накрутки» счетчиков установки приложений на различных сайтах-каталогах мобильного ПО. Троянец загружал на инфицированное устройство приложение, отправлял сигнал об успешной инсталляции, после чего удалял скачанный пакет. Помимо собственно вредоносных программ, базы Dr.Web для Android и Dr.Web для Android Light пополнились записями о новых модификациях коммерческих рекламных модулей, таких как Adware.Leadbolt.2.origin и Adware.Startapp.5.origin.

Другие угрозы сентября

26 августа компания FireEye сообщила об обнаружении критической уязвимости в Java Runtime Environment версий 1.7x, получившей обозначение CVE-2012-4681. Компания Oracle выпустила соответствующее обновление безопасности только 30 августа, и, следовательно, уязвимость оставалась незакрытой в течение как минимум четырех суток, чем не замедлили воспользоваться злоумышленники. Специалисты компании «Доктор Веб» установили, что с использованием этого эксплойта распространялось несколько вредоносных программ, среди которых был обнаружен троянец Trojan.Rodricter. Подробнее об этой угрозе можно узнать из опубликованного компанией «Доктор Веб» информационного материала.

В начале месяца были отмечены факты распространения нового троянца, представляющего опасность для пользователей систем дистанционного банковского обслуживания (интернет-банкинга) в России. Троянец изменяет настройки браузеров жертвы таким образом, что в процессе работы с системой «Банк-Клиент» пользовательский трафик направляется через принадлежащий злоумышленникам сервер, что позволяет им воровать важные данные. Угроза получила наименование Trojan.Proxy.23968.

Вредоносные файлы, обнаруженные в почтовом трафике в сентябре

| 01.09.2012 00:00 - 30.09.2012 23:00 | ||

| 1 | Trojan.SMSSend.3245 | 1.07% |

| 2 | Trojan.Necurs.97 | 0.96% |

| 3 | BackDoor.Andromeda.22 | 0.72% |

| 4 | Win32.HLLM.MyDoom.54464 | 0.54% |

| 5 | Exploit.CVE2010-3333.6 | 0.51% |

| 6 | Trojan.Oficla.zip | 0.48% |

| 7 | Win32.HLLM.MyDoom.33808 | 0.43% |

| 8 | Exploit.BlackHole.12 | 0.37% |

| 9 | Trojan.PWS.Panda.2401 | 0.32% |

| 10 | SCRIPT.Virus | 0.29% |

| 11 | Win32.HLLM.Netsky.35328 | 0.27% |

| 12 | Win32.HLLM.Beagle | 0.27% |

| 13 | Trojan.DownLoad2.39083 | 0.27% |

| 14 | Trojan.PWS.Panda.547 | 0.21% |

| 15 | W97M.Keylog.1 | 0.21% |

| 16 | Exploit.PDF.2990 | 0.21% |

| 17 | Trojan.DownLoader6.56603 | 0.21% |

| 18 | Trojan.Siggen4.19531 | 0.21% |

| 19 | Win32.HLLM.Netsky.18401 | 0.19% |

| 20 | Trojan.PWS.Panda.786 | 0.16% |

Вредоносные файлы, обнаруженные в сентябре на компьютерах пользователей

| 01.09.2012 00:00 - 30.09.2012 23:00 | ||

| 1 | SCRIPT.Virus | 0.50% |

| 2 | Trojan.Fraudster.343 | 0.48% |

| 3 | Trojan.Inject1.9025 | 0.47% |

| 4 | Trojan.Fraudster.329 | 0.37% |

| 5 | Tool.Unwanted.JS.SMSFraud.10 | 0.37% |

| 6 | Adware.Downware.179 | 0.36% |

| 7 | Trojan.Fraudster.296 | 0.31% |

| 8 | Adware.Downware.426 | 0.30% |

| 9 | Trojan.Fraudster.256 | 0.30% |

| 10 | Trojan.SMSSend.3249 | 0.28% |

| 11 | Win32.HLLW.Autoruner.59834 | 0.27% |

| 12 | Exploit.CVE2012-1723.13 | 0.27% |

| 13 | Trojan.Fraudster.320 | 0.27% |

| 14 | Win32.HLLW.Shadow | 0.27% |

| 15 | Trojan.Fraudster.344 | 0.26% |

| 16 | JS.IFrame.317 | 0.26% |

| 17 | Adware.Downware.316 | 0.25% |

| 18 | Trojan.Mayachok.1 | 0.24% |

| 19 | Tool.Unwanted.JS.SMSFraud.15 | 0.24% |

| 20 | Tool.Skymonk.3 | 0.23% |