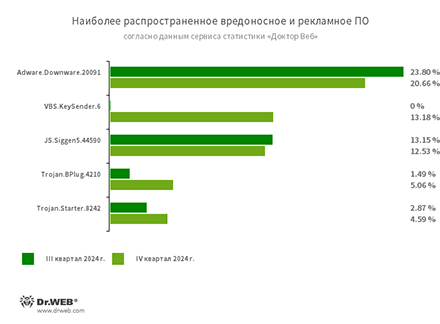

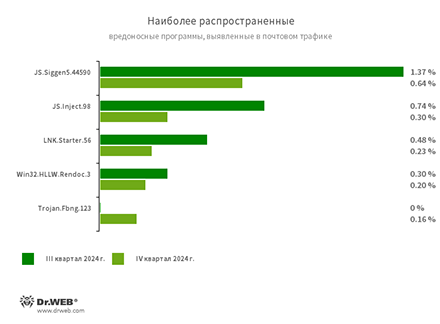

Согласно статистике детектирований антивируса Dr.Web, в IV квартале 2024 года общее число обнаруженных угроз снизилось на 1,53% по сравнению с III кварталом. При этом число уникальных угроз увеличилось на 94,43%. Чаще всего детектировались рекламные приложения и рекламные трояны, вредоносные скрипты, а также трояны, распространяющиеся в составе других вредоносных приложений и применяющиеся для затруднения их обнаружения. В почтовом трафике наиболее часто выявлялись вредоносные скрипты, рекламные трояны и трояны-майнеры. Кроме того, отмечалась повышенная активность вредоносных программ со шпионской функциональностью.

Пользователи, чьи файлы были затронуты троянами-шифровальщиками, чаще всего сталкивались с энкодерами Trojan.Encoder.35534, Trojan.Encoder.35067 и Trojan.Encoder.26996.

На Anroid-устройствах самыми распространенными угрозами вновь стали рекламные трояны Android.HiddenAds. В то же время наши вирусные аналитики выявили в каталоге Google Play множество новых вредоносных программ.

Главные тенденции IV квартала

- Рекламные приложения и рекламные трояны остались лидерами по числу детектирований

- Уникальных угроз по сравнению с предыдущим кварталом стало больше

- Повышенная активность троянских программ-шпионов в почтовом трафике

- Распространение множества троянских программ через Google Play

Сетевое мошенничество

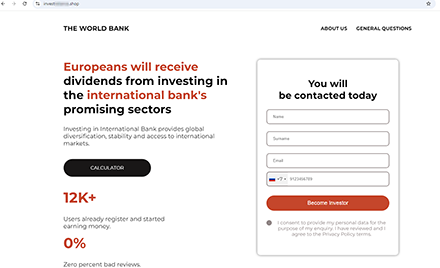

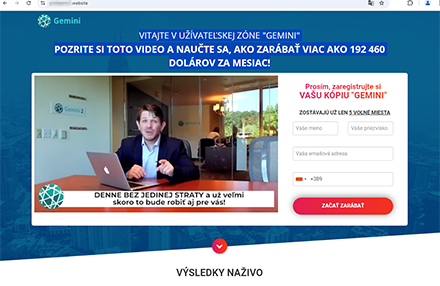

В IV квартале 2024 года актуальной осталась мошенническая схема, в которой злоумышленники на специально созданных сайтах предлагали потенциальным жертвам заработать с помощью различных инвестиций. Для «доступа» к инвестиционным сервисам у пользователей запрашивается регистрация с указанием персональных данных, которые затем оказываются в руках мошенников. С такими сайтами сталкивались жители различных стран.

Мошеннический сайт, якобы имеющий отношение к Всемирному банку, обещает европейцам дивиденды за инвестирование в перспективные секторы экономики

Мошеннический сайт предлагает словацким пользователям «заработать более $192 460 в месяц» с помощью некоего инвестиционного сервиса

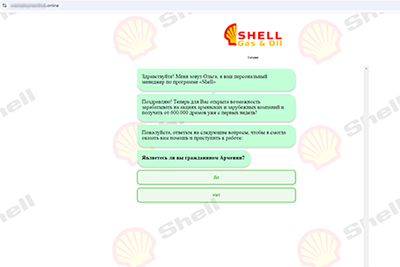

Мошенники выдают себя за крупные банки и нефтегазовые компании и предлагают пользователям из Армении и Молдовы «заработать на акциях»

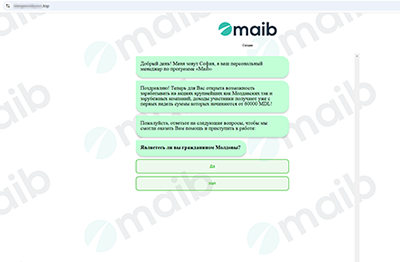

Поддельный сайт азербайджанской нефтегазовой компании, где посетителям обещают заработок от 1000 манат в месяц

Сайт «новой инвестиционной платформы от Google» предлагает пройти опрос и получить доступ к сервису, якобы позволяющему зарабатывать от €1000

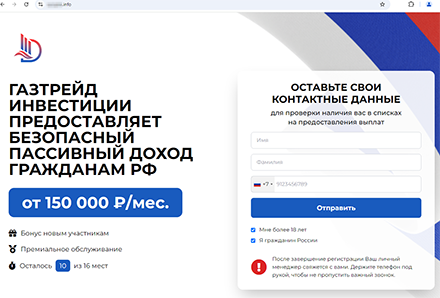

Один из мошеннических сайтов обещает российским пользователям «безопасный пассивный доход» от 150 000 рублей в месяц

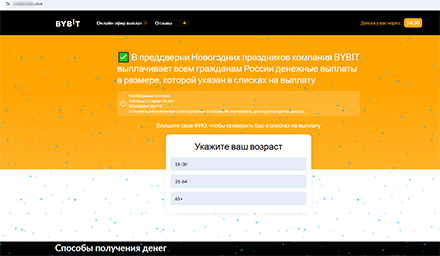

Специалисты «Доктор Веб» отметили и сезонное изменение содержимого подобных сайтов. Так, в преддверии новогодних праздников мошенники стали чаще прибегать к тематике подарков якобы от имени банков, нефтегазовых компаний, криптобирж и других организаций. Например, на одном из поддельных интернет-ресурсов российские пользователи якобы могли получить денежные выплаты от криптобиржи в соответствии с некими «списками». А для проверки доступности такой выплаты от них требовалось пройти опрос и указать персональные данные.

Поддельный сайт криптобиржи предлагает российским пользователям получить «новогодние выплаты»

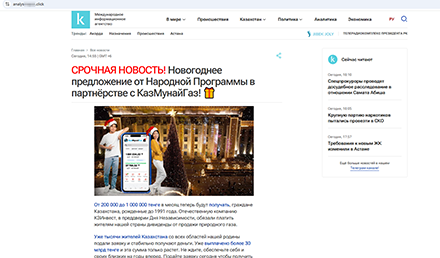

Другой поддельный сайт сообщал о некоем «новогоднем предложении» от нефтегазовой компании, в рамках которого многие пользователи из Казахстана в честь Дня независимости страны якобы могли начать получать от 200 000 до 1 000 000 тенге в месяц. Для «получения» выплат потенциальные жертвы должны были подать «заявку», указав свои персональные данные на сайте.

Мошеннический сайт обещает казахстанским пользователям крупные выплаты в честь Дня независимости в рамках «новогоднего предложения»

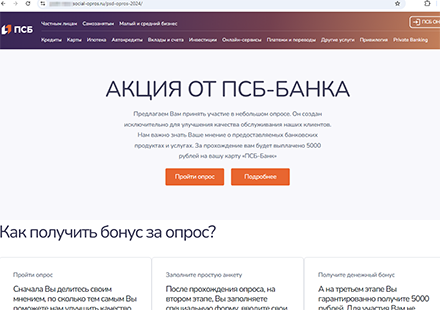

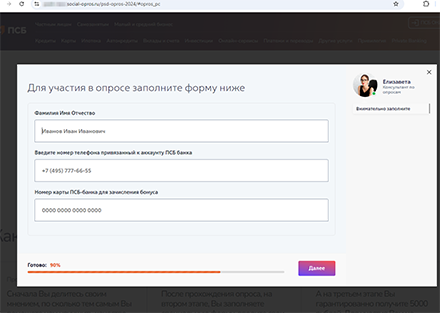

Вместе с тем наши интернет-аналитики зафиксировали появление поддельных сайтов российских банков, где потенциальным жертвам предлагается принять участие в опросе о качестве обслуживания и якобы получить за это денежное вознаграждение. Для этого у пользователей запрашиваются персональные данные, такие как имя, фамилия и отчество, привязанный к учетной записи банка номер мобильного телефона, а также номер банковской карты.

Пример поддельного сайта банка, который копирует оформление настоящего сайта кредитной организации и предлагает потенциальным жертвам пройти опрос за вознаграждение

Для «участия» в опросе пользователь должен заполнить форму, предоставив свои данные

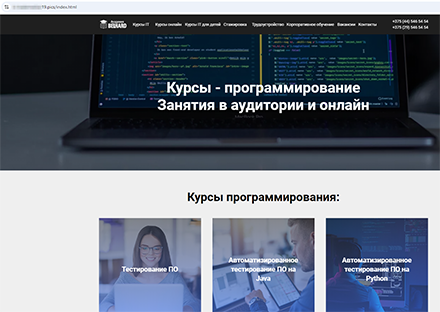

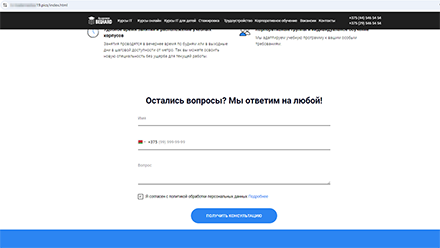

Кроме того, были выявлены мошеннические сайты, предлагающие пройти онлайн-обучение — например, программированию. Заинтересовавшимся посетителям предлагалось оставить контактные данные для «получения консультации».

Сайт, предлагающий онлайн-курсы по программированию. Для «получения консультации» пользователи должны указать персональные данные.

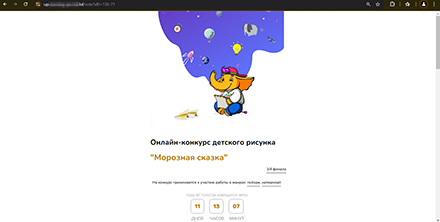

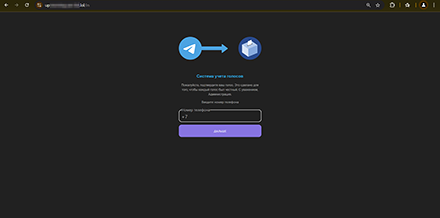

Интернет-мошенники не оставляют попыток похитить учетные записи Telegram. Так, в IV квартале 2024 года были обнаружены очередные фишинговые сайты, замаскированные под различные онлайн-голосования — например, в «конкурсах детских рисунков». Для «подтверждения» голоса пользователи должны указать номер мобильного телефона, на который поступит проверочный код. Однако, указав этот код на поддельном сайте, они открывают мошенникам доступ к своим учетным записям.

Сайт мошенников, на котором посетителям предлагается проголосовать в детском конкурсе рисунков

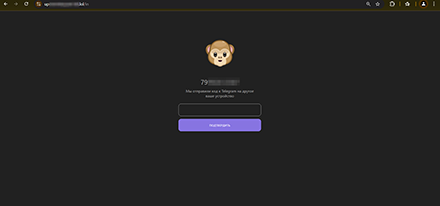

«Система учета голосов» требует номер мобильного телефона для «подтверждения голоса» и отправки одноразового кода

При вводе полученного кода жертвы предоставляют мошенникам доступ к своим учетным записям Telegram