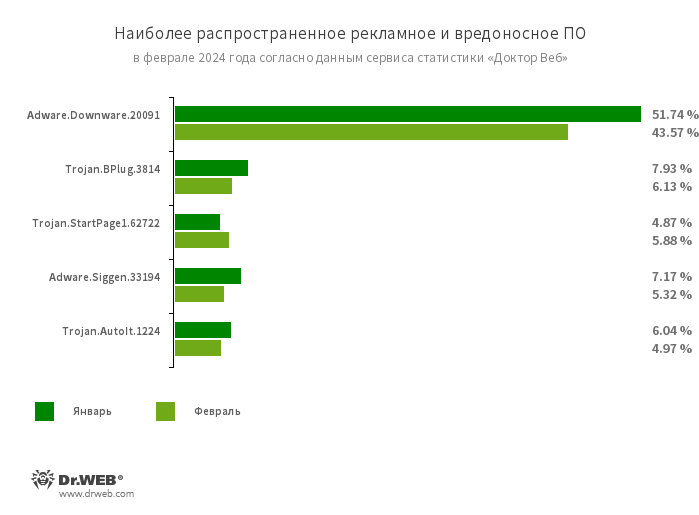

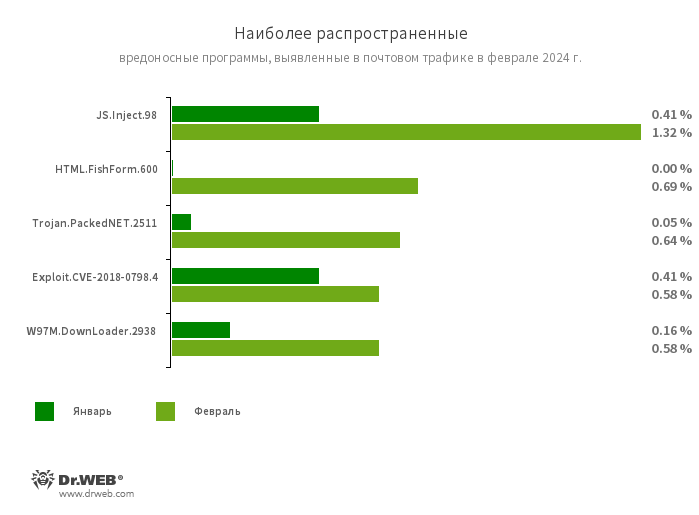

Анализ статистики детектирований антивируса Dr.Web в феврале 2024 года показал рост общего числа обнаруженных угроз на 1,26% по сравнению с январем. При этом число уникальных угроз снизилось на 0,78%. Лидирующие позиции по количеству детектирований вновь заняли различные рекламные трояны и нежелательные рекламные программы. Кроме того, высокую активность сохранили вредоносные приложения, которые распространяются в составе других угроз и затрудняют их обнаружение. В почтовом трафике чаще всего выявлялись вредоносные скрипты, фишинговые документы, а также программы, которые эксплуатируют уязвимости документов Microsoft Office.

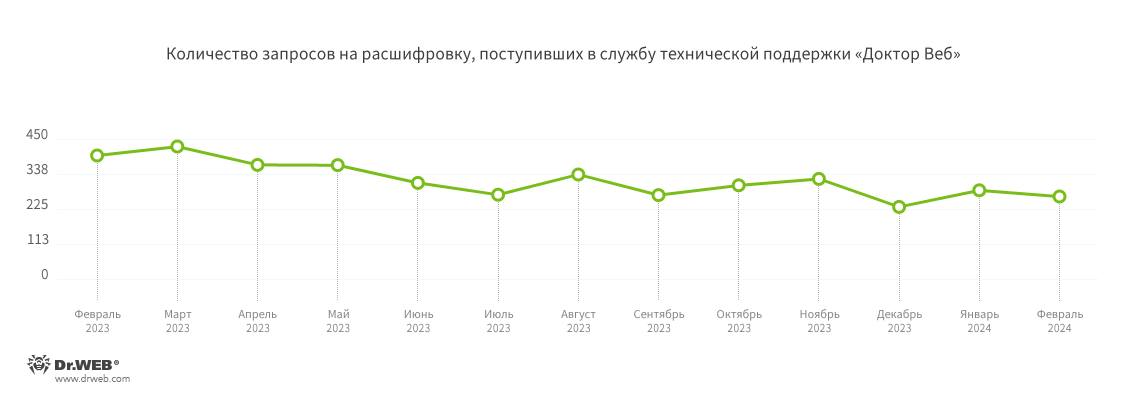

Число обращений пользователей за расшифровкой файлов снизилось на 7,02% по сравнению с предыдущим месяцем. Наиболее часто виновниками атак становились трояны-шифровальщики Trojan.Encoder.3953 (18,27% инцидентов), Trojan.Encoder.37369 (9,14% инцидентов) и Trojan.Encoder.26996 (8,12% инцидентов).

На Android-устройствах наиболее часто вновь детектировались рекламные трояны семейства Android.HiddenAds, активность которых значительно возросла.

Главные тенденции февраля

- Рост общего числа обнаруженных угроз

- Преобладание вредоносных скриптов и фишинговых документов во вредоносном почтовом трафике

- Снижение числа обращений пользователей за расшифровкой файлов, затронутых шифровальщиками

- Рост числа детектирований рекламных троянских приложений Android.HiddenAds на защищаемых устройствах

Опасные сайты

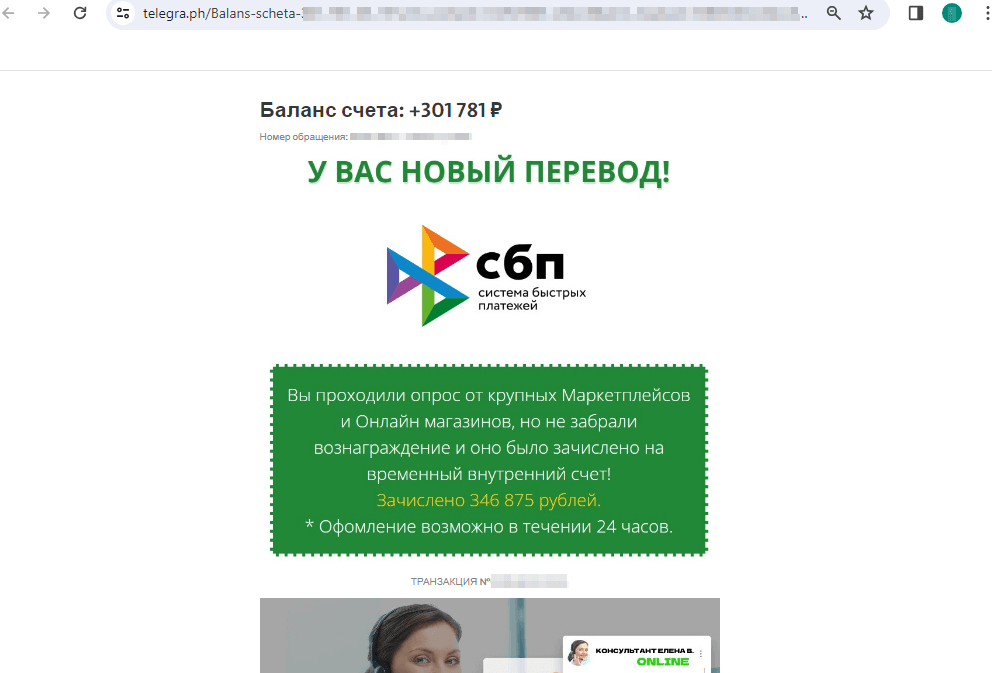

В феврале 2024 года интернет-аналитики компании «Доктор Веб» продолжили выявлять нежелательные сайты различной тематики. Так, популярностью среди злоумышленников стали пользоваться сайты, информирующие потенциальных жертв о доступности для них неких денежных переводов. Для «получения» этих средств пользователи должны заплатить «комиссию» за межбанковский перевод. Ссылки на подобные сайты распространяются в том числе через блог-платформу Telegraph.

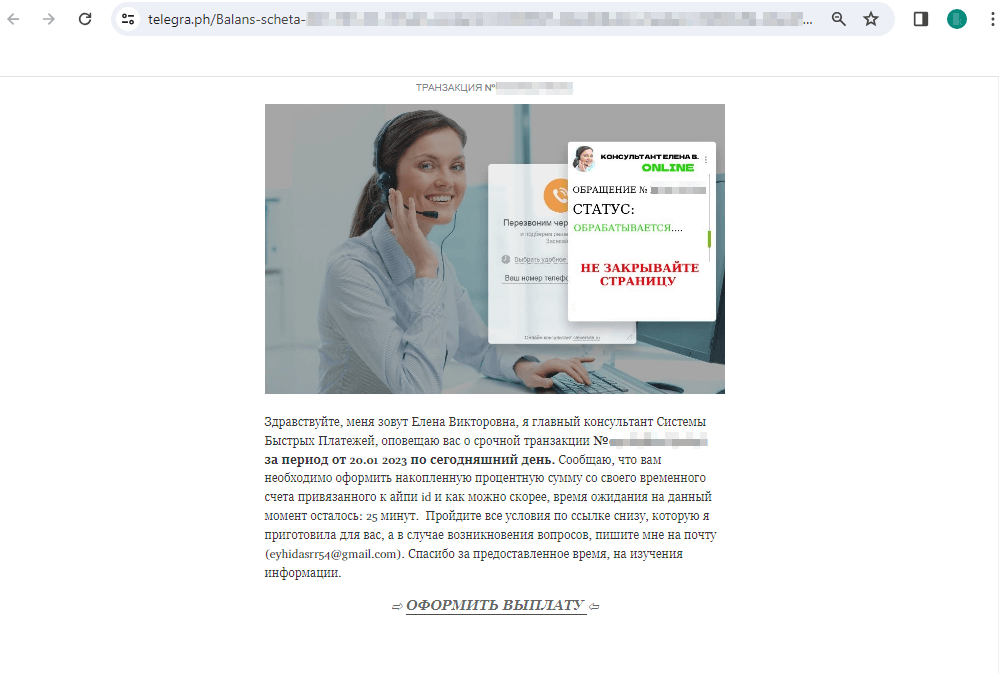

Ниже представлен пример такой публикации. Потенциальным жертвам предлагается в течение 24 часов «забрать» вознаграждение, якобы полученное после участия в опросе интернет-магазинов:

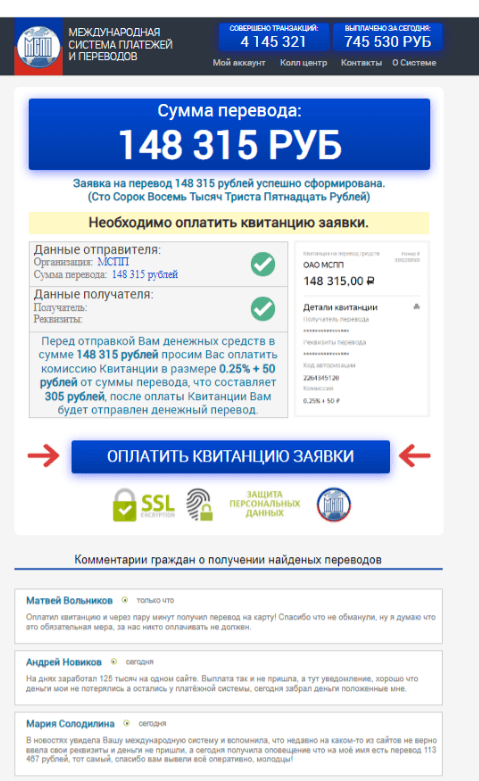

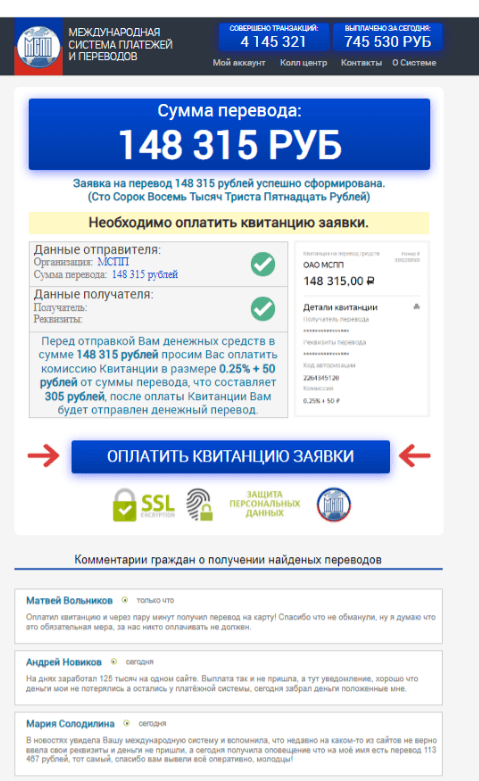

При нажатии на ссылку «ОФОРМИТЬ ВЫПЛАТУ» пользователь перенаправляется на мошеннический сайт некой «Международной Системы Платежей и Переводов», где ему якобы доступно получение обещанной выплаты:

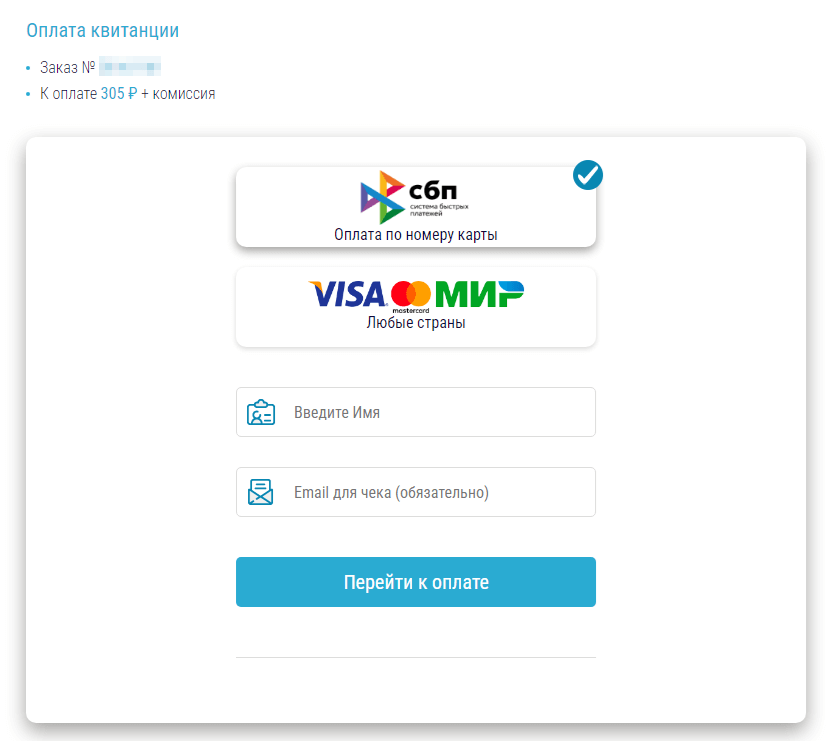

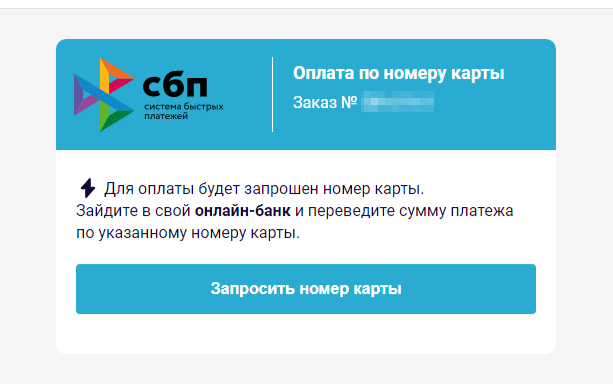

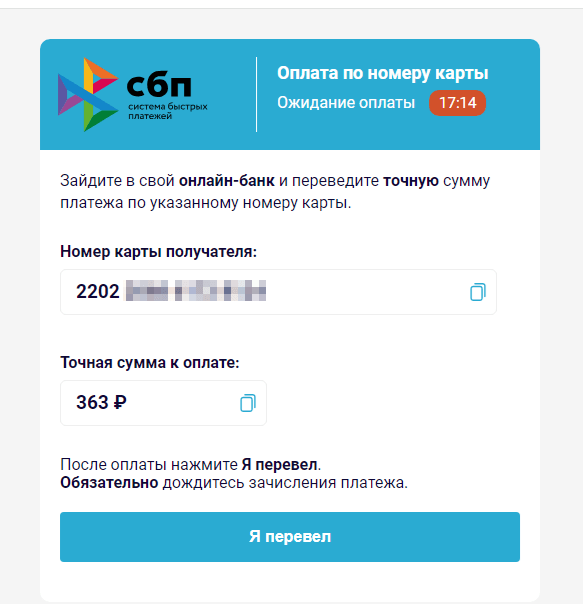

Для «получения» денег пользователь вначале должен указать персональные данные ― имя и адрес электронной почты, а затем заплатить «комиссию» через Систему быстрых платежей (СБП) за «перевод» ему несуществующего вознаграждения. При этом в качестве способа оплаты «комиссии» мошенники указывают перевод денег по номеру банковской карты через онлайн-банк, в то время как СБП предусматривает переводы только по номеру мобильного телефона. В данном случае злоумышленники могут целенаправленно спекулировать на набирающем в России популярность способе перевода денег в расчете на низкую финансовую грамотность пользователей. Если жертва согласится заплатить «комиссию», она переведет собственные деньги на подконтрольную мошенникам банковскую карту. В то же время нельзя исключать, что в попытке украсть у пользователей деньги злоумышленники в будущем действительно станут использовать СБП.